iOSアプリのリバースエンジニアリングは、AndroidやWebアプリの解析とは根本的に異なる技術的難易度を持ちます。AppleのARM64バイナリ形式であるMach-Oは、Stripされたシンボル情報のもとで動作するため、静的解析だけで全体像を把握することが難しく、専門的な知識と経験が求められます。自社アプリの脆弱性を把握したい、競合アプリのAPI通信を調査したい、あるいは既存アプリの仕様書を復元したいといったニーズで検索されている方も多いのではないでしょうか。

本記事では、iOSのリバースエンジニアリングの基礎的な特性から始まり、実際の解析工程・手順・手法を6ステップで詳しく解説します。Objective-CとSwiftの解析難易度の違い、App Storeの審査制約による法的境界線、そして外注・内製の判断軸まで、実務に直結する情報を網羅しています。

▼全体ガイドの記事

・iOSのリバースエンジニアリングの完全ガイド

iOSのリバースエンジニアリングとは:他プラットフォームとの違い

iOSのリバースエンジニアリングとは、コンパイル済みのiOSアプリ(.ipaファイル)や実行バイナリを解析し、その内部構造・通信仕様・業務ロジックを明らかにするプロセスです。セキュリティ診断(自社アプリの脆弱性発見)、仕様書の復元、通信プロトコルの調査など、さまざまな目的で活用されます。ただし、iOS固有のバイナリ形式と暗号化保護の仕組みにより、Android向けアプリやWebアプリとは大きく異なるアプローチが必要です。

Mach-OバイナリとAppleのARM64:解析難度が高い理由

iOSアプリの実行ファイルはMach-O(Mach Object)形式を採用しており、AppleシリコンおよびARMベースのデバイス上でARM64命令セットで動作します。このバイナリはApp Storeからの配布時にAppleのFairPlayによって暗号化されているため、解析前に必ずバイナリの復号(デクリプト)作業が必要です。さらに、コンパイル時にシンボル情報のほとんどがStrip(除去)されているため、関数名や変数名が失われた状態でのバイナリ解読が求められます。Androidの場合、DEXバイナリはクラス構造が残っているため比較的復元しやすいのですが、iOSのMach-Oでは構造の把握自体に高い専門知識が必要です。

Objective-CとSwiftの解析難易度の違い

iOSアプリに使われる主要言語はObjective-CとSwiftの2種類ですが、解析のしやすさは大きく異なります。Objective-Cで作られたアプリは、Appleのランタイムメッセージング機構(objc_msgSend)によって動的にメソッドが呼び出されるため、バイナリ中にクラス名・メソッド名・プロパティ名が文字列として残りやすい特性があります。これにより、class-dumpやMach-O Viewといったツールでメソッドのリストをほぼ完全に復元できる場合があります。

一方、Swift製アプリはコンパイル時に型情報やシンボルが積極的に除去され、特にSwiftUI(宣言的UIフレームワーク)を使ったアプリでは内部構造の把握が格段に難しくなります。Swiftのnameマングリング(名前装飾)は一定のパターンを持つため、デマングルツールを使えば関数名を部分的に復元できますが、Objective-Cと比べると復元精度は低下します。このため、解析コストはObjective-Cアプリよりも2〜3倍程度多く見積もるケースが一般的です。

iOSのリバースエンジニアリングの6工程:進め方と手順

iOSのリバースエンジニアリングを成功させるためには、目的の明確化から成果物の納品まで、6つの工程を順序立てて進めることが重要です。各工程での判断ミスや手順の省略が後工程に大きく影響するため、特に序盤の準備フェーズを丁寧に進めることが求められます。以下では、それぞれの工程で何を行い、何に注意すべきかを詳しく解説します。

工程1:対象選定・目的明確化(法的リスク評価を含む)

最初のステップとして、「何を解析するか」と「なぜ解析するか」を明確に定義します。iOSに特有の重要な前提として、App Storeを経由して配布されているアプリは、Appleの利用規約(EULA)によってリバースエンジニアリングが禁じられており、正規ルートで第三者アプリを解析することは法的リスクを伴います。合法的に解析できるのは、サイドロード(TestFlight経由や自社証明書による配布)された自社アプリ、または開発中の未公開アプリに限定されます。

目的がセキュリティ診断(自社アプリの脆弱性発見)の場合、日本の著作権法第30条の4(非享受目的の複製等)を根拠として合法的に実施できます。この際、「解析専用端末を用意し、過程を記録・レポート化しておく」ことで、事後的に非享受目的であることを立証できます。一方、競合他社のApp StoreアプリのAPIエンドポイントを解析する行為は、通信の秘密侵害や不正競争防止法に抵触する可能性があるため、法務部門との確認を必須とすることを強く推奨します。

工程2:解析環境・ツール準備(iOS特化ツール)

iOSのリバースエンジニアリング環境は、macOS環境を中心に構築します。まず脱獄済み(Jailbreak済み)のiOSデバイスまたはシミュレーター環境が必要となり、バイナリの復号にはdump(clutch、frida-ipa-dump等)を行います。次に、主要な解析ツールとしてGhidra(NSA開発のオープンソース逆アセンブラ、無料)またはIDA Pro(業界標準、有償)を使用してMach-Oバイナリの逆アセンブルを行います。

iOS固有のツールとして特に重要なのは以下のものです。class-dumpはObjective-Cのランタイム情報からヘッダファイルを生成し、クラス・メソッドの一覧を復元します。Fridaは動的インストルメンテーションフレームワークで、アプリが実行中の状態で関数のフッキング(呼び出し前後への処理挿入)が可能です。SSL Kill Switchは通常のSSL証明書検証をバイパスして通信内容を平文で取得できるツールで、APIエンドポイントの調査に活用されます。これらのツールをJailbreak済みデバイスにCydiaまたはSileosリポジトリ経由でインストールすることで、本格的な解析環境が整います。

工程3:静的解析(逆コンパイル・逆アセンブル・メソッドリスト復元)

静的解析では、アプリを実行させずにバイナリファイルを直接調べます。最初の作業は、Mach-OファイルのSegmentとSection構造(__TEXT, __DATA, __LINKEDITなど)の確認です。GhidraやIDA ProでMach-Oバイナリを読み込むと、ARM64命令の逆アセンブル結果が表示され、関数の分岐やデータ参照を確認できます。

Objective-Cアプリでは、class-dumpを使って全クラスのヘッダ情報(メソッド名・引数・戻り値の型)を一括で出力できます。これにより「どのクラスがどんな役割を担っているか」が短時間で把握できます。Swift製アプリの場合は、swiftデマングラー(swift demangle コマンド)を使ってマングルされた関数名を人間が読める形式に変換し、モジュール・クラス・メソッドの階層構造を再構築します。文字列検索(__TEXT.__cstringセクション)によりAPIのエンドポイントURLや定数値を抽出することも有効な手法です。

工程4:動的解析(Frida・lldb・通信傍受)

動的解析は、アプリを実際に起動・操作しながら挙動を追跡する手法です。iOSの動的解析において最も強力なツールがFridaです。Fridaを使うことで、特定のObjective-Cメソッド(例:loginWithUsername:password:)の呼び出し時に自動的に引数・戻り値をログ出力するスクリプトを注入できます。これにより、認証フローやセッション管理の実装をランタイムレベルで確認することが可能です。

ネットワーク通信の解析にはMITMProxy(Man-in-the-Middle Proxy)とSSL Kill Switchを組み合わせる手法が一般的です。アプリが行うHTTPS通信を復号して平文で確認し、APIのエンドポイント・リクエストパラメータ・レスポンス構造を記録します。証明書ピンニング(Certificate Pinning)が実装されている場合は、TrustKit Bypassや独自のFridaスクリプトでバイパスする必要があります。lldb(Appleのデバッガ)はブレークポイントの設定・レジスタ値の確認・メモリダンプに活用されます。

工程5:抽象化(Design Recovery:実装→設計→仕様レベルへ)

静的解析・動的解析で得られた情報を整理し、実装レベルの知識を設計レベル・仕様レベルへと段階的に抽象化します。これをDesign Recoveryと呼びます。具体的には、逆アセンブル結果から制御フローグラフ(どの条件分岐でどのコードが実行されるか)を作成し、次に業務フローとして読み替える作業を行います。たとえば、認証・カート処理・決済・通知といった各機能モジュールを特定し、それぞれのデータフローとAPIの関係をドキュメント化します。

iOSのMVVMやMVC設計パターンが適用されている場合、ViewController・ViewModel・Model間の依存関係を逆算することで、アプリ全体のアーキテクチャ図を作成できます。この段階では、業務部門の担当者が解析担当者に業務ルールの背景を伝えることが不可欠です。コードは「どのように動くか(How)」を教えてくれますが、「なぜその仕様なのか(Why)」は開発当時の意思決定を知る業務担当者にしか分かりません。

工程6:成果物化(仕様書・新システム設計への落とし込み)

解析結果を成果物として整理します。成果物の粒度は目的によって大きく異なり、「フローチャートのみ(概要把握用)」「業務仕様書(機能要件・非機能要件のレベル)」「詳細設計書(画面遷移・DB設計・API仕様を含む)」の3段階を目安にベンダーと合意しておくことが重要です。粒度が曖昧なまま発注すると、受け取った成果物が「フローチャートだけだった」という認識のズレが発生しやすくなります。

iOSのセキュリティ診断を目的とした場合は、OWASP Mobile Top 10(モバイルアプリの主要脆弱性リスト)に基づいた診断レポートを成果物とすることが一般的です。発見した脆弱性のリスクレベル(Critical/High/Medium/Low)と再現手順・対策方針を記載した報告書を作成し、開発チームへ引き渡します。

iOS固有の注意点と難読化・暗号化への対処

iOSアプリのリバースエンジニアリングには、他プラットフォームと比べて特有の障壁があります。事前にこれらを把握しておくことで、プロジェクト計画に必要な工数を正しく見積もれます。典型的な失敗パターンと、難読化・暗号化への対処法を以下で詳しく説明します。

典型的な失敗パターン:Swift製アプリ・FairPlay暗号化・証明書ピンニング

最もよくある失敗は、「Swift製アプリの解析難易度をObjective-Cと同等に見積もる」ことです。SwiftUIを採用したアプリでは、ビュー構造がコンパイル時に大幅に最適化・変換されるため、見た目のUIから内部ロジックを追跡することが困難です。Swiftのジェネリクスやプロトコルエクステンションが多用されたコードベースでは、逆アセンブル後のコードが非常に難読になり、解析時間が当初見積もりの2〜3倍になるケースも珍しくありません。

次に多い失敗が、App StoreからダウンロードしたipaファイルのFairPlay暗号化を解除せずに解析を試みることです。暗号化されたバイナリはGhidraやIDA Proで読み込んでも意味のあるコードが表示されません。必ずデバイス上でメモリダンプを行い、復号済みバイナリを取得してから解析を開始する必要があります。また、証明書ピンニングが実装されているアプリでは、MITMによる通信傍受が失敗し続けるため、Fridaスクリプトによるバイパスが必要な点を見落とすことも典型的な失敗です。

難読化・暗号化への対処:自社アプリ保護の観点から

iOSアプリが第三者にリバースエンジニアリングされることを防ぎたい場合、アプリ側での難読化・暗号化が有効な対策です。代表的な手法としては、クラス名・メソッド名の難読化(Ipa Guard、iXGuardなどのツールを使用)、制御フローの平坦化(ノードを増やして制御フローグラフを複雑化)、文字列の暗号化(APIキーや定数をバイナリ中に平文で埋め込まない)が挙げられます。

ただし、難読化はあくまで「解析を困難にする」ものであり、「不可能にする」ものではありません。特に動的解析(Frida等によるランタイムフッキング)に対しては、難読化だけでは効果が限定的です。したがって、秘密情報はアプリバイナリに埋め込まず、サーバーサイドで管理するアーキテクチャ設計こそが根本的なセキュリティ対策となります。

法的リスクの回避:著作権法30条の4とApp Storeの制約

iOSのリバースエンジニアリングには、日本の著作権法とAppleの利用規約(EULA)という2つの法的枠組みが関係します。どちらを違反しても、法的問題だけでなくビジネスリスクにもつながるため、実施前に必ず法的根拠を整理することが必要です。

クリーンルーム手法の実務:解析チームと開発チームの分離

著作権法上の「依拠性」(解析対象のコードを参考にして新コードを作成すること)を回避するために、クリーンルーム手法が有効です。この手法では、解析を行う「Dirty Room(解析チーム)」と、そこから得られた仕様書だけを受け取って新たな実装を行う「Clean Room(開発チーム)」を完全に分離します。開発チームは元のソースコードを一切見ることなく開発を行うため、著作権侵害の依拠性が認定されにくくなります。

歴史的な成功事例として、1980年代のフェニックス・テクノロジーズによるIBM BIOS互換開発があります。解析チームが仕様書を作成し、開発チームが元ソースを一切見ずに互換BIOSを完成させた事例は、クリーンルーム手法の正当性を示す典型例として今も参照されています。現代のiOSプロジェクトでも、解析チームと開発チームの間に法務・仲介担当者を配置し、仕様書が「機能・アルゴリズム」の記述にとどまり「表現(元コードへの依拠)」を含まないことを確認するプロセスが重要です。

非享受目的の立証:記録・証拠保全の実務

著作権法第30条の4は「著作物に表現された思想又は感情の享受を目的としない利用」(非享受目的)を条件として複製等を許容しています。セキュリティ診断・脆弱性調査・仕様書復元はこれに該当しますが、その立証のためには適切な記録が必要です。具体的には、解析専用のコンピューターを用意し解析作業に使用したこと、解析の経過・目的・手順をレポートとして記録していること、解析から得た知識を「機能の享受(つまり同じアプリを楽しむこと)」ではなく「脆弱性発見・仕様復元」という非享受目的に使用したことを示す文書を整備します。

外注 vs 内製の判断軸:iOSリバースエンジニアリングの場合

iOSのリバースエンジニアリングを内製で行うか外注するかは、社内のiOS解析スキルの有無、プロジェクトの緊急度、法的リスク管理体制によって判断します。内製が現実的なのは、社内にiOSセキュリティエンジニアが在籍し、Frida・Ghidra等のツール経験があり、かつ一定の解析時間を確保できる場合に限られます。

外注を選ぶべきケースと費用感

以下のケースでは外注を選択することを強く推奨します。まず、社内にiOSセキュリティ専門家が不在の場合、Jailbreak環境の構築・FairPlayの復号・Fridaスクリプトの作成など、独学では習得に数ヶ月を要するスキルが必要となります。次に、法的な観点から第三者による診断レポートが必要な場合(コンプライアンス要件、監査対応)も外注が適切です。iOS診断の費用相場は自動ツールによる簡易診断で10〜30万円、手動による本格診断で50〜150万円程度が目安です。iOSとAndroid両対応で実施する場合は作業工数がほぼ倍増するため、50〜250万円の範囲で見積もることになります。

外注先選びのポイント:セキュリティ専門企業 vs 業務SIer

外注先の選定では、目的によって依頼すべき企業の種類が異なります。セキュリティ診断(脆弱性発見)が目的の場合は、OWASP準拠の診断手法を持つセキュリティ専門企業が適切です。脆弱性診断の経験が豊富で、診断レポートの品質も安定しています。一方、仕様書の復元・業務ロジックの解読・モダナイゼーションへの活用が目的の場合は、iOSアプリ開発の実績を持つ業務SIerやDX支援企業を選ぶことで、単なる解析を超えて「新しいアプリへの移行計画まで一貫した支援」が得られます。クリーンルーム手法を自社プロセスとして確立しているかどうかの確認も、ベンダー選定の重要な判断軸です。

まとめ:iOSリバースエンジニアリングを成功させる3つのポイント

iOSのリバースエンジニアリングは、Mach-OバイナリのARM64形式・FairPlay暗号化・Swiftのシンボル除去という3つの技術的障壁と、App StoreのEULAおよび著作権法という法的制約の両方を理解した上で進める必要があります。本記事で解説した6つの工程(目的明確化→環境準備→静的解析→動的解析→抽象化→成果物化)を踏まえ、以下の3点を特に意識してください。

第一に、「対象アプリの言語(Objective-C vs Swift)」を最初に見極めて工数を見積もることです。Swiftアプリ、特にSwiftUI採用のものはObjective-Cの2〜3倍の解析工数が必要と見ておくと安全です。第二に、解析の前段階で法的根拠を整理し、非享受目的の証拠を記録する体制を整えることです。第三に、成果物の粒度(フローチャート・業務仕様書・詳細設計書)を発注前に明確に合意することで、後工程での認識のズレを防ぐことができます。専門知識が必要なiOSリバースエンジニアリングは、実績あるベンダーへの外注も有力な選択肢です。ぜひ本記事を参考に、適切な方針を選択してください。

▼全体ガイドの記事

・iOSのリバースエンジニアリングの完全ガイド

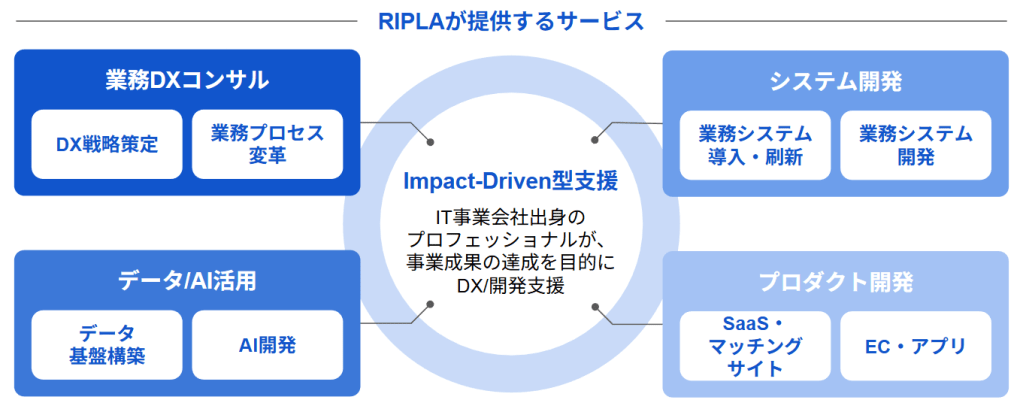

株式会社riplaでは、IT事業会社出身のプロフェッショナルが「Impact-Driven型支援」を通じて、プロダクトやシステムの納品・提供を目的とせず、お客様と同じ目線で、事業成果の達成をゴールとして、高品質なDX/開発支援をいたします。

また「Boxシリーズ」による、受発注管理・在庫管理・配送管理・業務システム・生成AI・SaaS・マッチングサイト・EC・アプリ・LINEミニアプリなどの標準機能の高速開発と、AI駆動開発の独自フレームワーク「GoDD」を活用することで、低コスト・短期間でのスクラッチ開発を実現いたします。

もし、システム開発やプロダクト開発に関するご要望がございましたら、お気軽にお問い合わせください。

・サービス概要資料のURLはこちら >>>

・お問合せページのURLはこちら >>>

・お役立ち資料のURLはこちら >>>

株式会社ripla 代表取締役CEOとして、システムパッケージ活用、システム開発、データ分析、生成AI活用、SaaS開発、アプリ開発、EC構築など、幅広い領域で企業のDX推進と事業成長を支援している。IT事業会社出身のプロフェッショナルが集う株式会社riplaにおいて、「Impact-Driven型支援」を掲げ、単なるシステム納品にとどまらず、クライアントと同じ目線で事業成果の実現に向けた伴走支援を行う。早稲田大学卒業後、ラクスル株式会社、LINEヤフー株式会社にて事業開発やDX推進などに従事した後、株式会社riplaを創業。