iOSのリバースエンジニアリングは、AndroidやWebアプリと比べて技術的ハードルが高く、法的制約も複雑です。MachOバイナリのARM64形式・AppleのFairPlay暗号化・Swiftのシンボル消失という技術的障壁に加え、App StoreのEULA制約と著作権法の両方を理解しなければ適法に進めることができません。自社アプリのセキュリティ強化・仕様書復元・モダナイゼーションへの活用を検討している方にとって、この複雑な領域を体系的に把握できる情報源は限られています。

本記事は、iOSリバースエンジニアリングの「技術的手法」「費用相場」「外注の進め方」「法的リスク管理」「ツール選定」まで、知るべき情報を一つの記事で体系的にまとめた完全ガイドです。各テーマの詳細は専門の子記事に誘導しますが、まずはこのガイドで全体像を把握してください。

▼ 関連記事(詳細ガイド)

・iOSのリバースエンジニアリングの進め方・手順・手法の解説

・iOSのリバースエンジニアリングでおすすめの開発会社6選

・iOSのリバースエンジニアリングの費用相場・見積もり

・iOSのリバースエンジニアリングの発注・外注方法

iOSのリバースエンジニアリングとは:他プラットフォームとの本質的な違い

リバースエンジニアリングとは、コンパイル済みのバイナリや実行ファイルを解析し、その内部構造・業務ロジック・通信仕様を明らかにするプロセスです。iOSの場合、アプリはMach-O(Mach Object)形式のバイナリとしてコンパイルされ、AppleシリコンおよびARM64命令セットで動作します。このMach-Oバイナリは、App Store経由での配布時にFairPlayというApple独自の暗号化で保護されるため、解析前に必ず復号処理が必要です。

Objective-CとSwiftの解析難易度の根本的な違い

iOSアプリに使われる2大言語はObjective-CとSwiftですが、リバースエンジニアリングのしやすさは大きく異なります。Objective-Cはランタイムメッセージング機構(objc_msgSend)により、クラス名・メソッド名・プロパティ名がバイナリ中に文字列として残りやすい特性があります。このため、class-dumpやMach-O Viewを使えばメソッドのリストをほぼ完全に復元でき、解析の取っ掛かりが容易です。一方、Swiftはコンパイル時に型情報やシンボルが積極的に除去され、SwiftUIアプリでは内部構造の把握が格段に難しくなります。Swiftアプリの解析工数はObjective-Cの2〜3倍になるケースも珍しくありません。

主な活用目的:セキュリティ診断・仕様書復元・モダナイゼーション

iOSリバースエンジニアリングが活用される主な目的は3つです。第一は「セキュリティ診断(自社アプリの脆弱性発見)」で、Keychain保護の欠如・証明書ピンニングの設定ミス・ローカルデータの平文保存といったiOS固有の脆弱性を発見します。第二は「仕様書復元」で、設計書が失われたiOSアプリの業務ロジックを解析し、フローチャート・業務仕様書・詳細設計書を再生成します。第三は「モダナイゼーションの起点」として、既存アプリの全機能を把握したうえで新しいiOSアプリへの移行計画を策定するために使用します。

▶ 詳細はこちら:iOSのリバースエンジニアリングの進め方・手順・手法の解説

iOSで実施する目的とメリット:なぜiOS特化の解析が必要か

iOSアプリを対象としたリバースエンジニアリングを実施するメリットは、「iOSというプラットフォームの特性を踏まえた解析」でなければ得られない固有の価値があります。iOSはAppleのエコシステム内で動作する高セキュリティなプラットフォームであり、その保護機構を正しく理解することが解析の価値を最大化します。

セキュリティ強化メリット:iOS固有の脆弱性パターンの把握

iOSアプリのセキュリティ診断は、OWASP Mobile Top 10に基づいて実施することが標準です。iOS固有の脆弱性として特に注意が必要なのは、Keychain(iOSの安全なキーチェーン)への機密情報保存が適切に行われているか、NSUserDefaultsやファイルシステムへのデータ保存が平文でないか、証明書ピンニングが正しく実装されているかという点です。これらはリバースエンジニアリングによる静的解析・動的解析(Frida等)で検証することができます。自社アプリの脆弱性を自ら発見・修正することで、第三者による悪意ある解析リスクを大幅に低下させることができます。

仕様書復元メリット:ブラックボックス化したiOSアプリの設計書再生成

設計書がなく「動いているが誰も全体を把握していない」状態のiOSアプリを抱えている企業は少なくありません。この状況では、担当エンジニアの退職や外部ベンダーへの移管の際に大きなリスクが発生します。リバースエンジニアリングによる仕様書復元を行うことで、業務フロー・画面遷移・APIとのデータやり取り・データモデルを文書化し、後継の開発者や新しいベンダーがアプリの全体像を把握できる状態を作り出せます。Objective-Cアプリはclass-dumpによるメソッドリスト復元が比較的容易なため、特に効果的です。

iOSのリバースエンジニアリングの進め方:6工程の概要

iOSリバースエンジニアリングは、目的明確化から成果物化まで6つの工程で構成されます。各工程の概要を把握することで、プロジェクト全体の流れと必要なリソースを見積もれます。

対象選定・解析環境準備・静的解析フェーズ

最初の工程は「対象選定・目的明確化」で、解析するiOSアプリと目的(セキュリティ診断・仕様書復元)を定め、法的根拠(自社アプリ・非享受目的)を確認します。App Storeから配布されている第三者アプリは、AppleのEULAによりリバースエンジニアリングが原則禁止されているため、サイドロードや自社証明書で配布されたアプリが合法的な解析対象となります。次の「解析環境準備」では、Jailbreak済みデバイス・Frida・Ghidra/IDA Pro・SSL Kill Switchなど、iOS解析に必要なツールを整備します。FairPlay暗号化されたApp Storeアプリはメモリダンプで復号してから解析を開始します。「静的解析」ではMach-OバイナリをGhidraで読み込み、ARM64の逆アセンブル結果を確認します。Objective-Cアプリではclass-dumpでメソッドリストを抽出し、Swiftアプリではswift demangleでマングルされた関数名を復元します。

動的解析・抽象化・成果物化フェーズ

「動的解析」ではアプリを実際に起動・操作しながらFridaでランタイムフッキングを実施し、MITMProxyでHTTPS通信を復号してAPIエンドポイントとデータ構造を把握します。「抽象化(Design Recovery)」では、静的・動的解析の情報を整理して実装レベルの知識を設計レベル・仕様レベルへと段階的に昇華させます。制御フローグラフから業務フローを読み替え、各機能モジュールのデータフローとAPI関係をドキュメント化する作業です。最終工程の「成果物化」では、フローチャート・業務仕様書・詳細設計書(目的に応じた粒度)を作成し、セキュリティ診断の場合はOWASP MASVS準拠の診断レポートを提出します。

▶ 詳細はこちら:iOSのリバースエンジニアリングの進め方・手順・手法の解説

開発会社の選び方:iOSリバースエンジニアリングのパートナー選定基準

iOSリバースエンジニアリングを外注する際のパートナー選定では、汎用のITベンダーではなく、iOS固有の技術スタック(Mach-O解析・Frida・Swift解析)の実績を持つ会社を選ぶことが最重要です。以下に代表的な選定基準を挙げます。

実績と技術力の確認ポイント:iOS固有スキルを見極める質問

ベンダー選定時には「具体的にどのツールを使って何を行うか」を提案段階で質問することが重要です。「Mach-OバイナリをGhidraで逆アセンブルし、Objective-Cアプリではclass-dumpでメソッドリストを抽出します」「Swift製アプリではswift demangleとFridaを組み合わせます」という具体的な回答が返ってくる会社は、iOSの実態を把握しています。逆に「モバイルアプリ全般に対応しています」という曖昧な回答しか得られない場合、iOS固有の技術力が不十分な可能性があります。また、「Objective-CとSwiftでは工数が異なりますか」という質問への回答も重要な判断材料です。正しい会社はSwiftのほうが工数が多くなると答えます。

プロジェクト管理体制とサポートの評価:成果物品質と法的体制

技術力に加えて、「成果物の品質をどのように担保するか」「クリーンルーム手法(解析チームと開発チームの分離)を自社プロセスとして持っているか」「法務担当者が仕様書の著作権リスクをレビューするか」という点も重要な評価軸です。さらに、中間レポートの提出と発注側によるレビューの機会が契約に含まれるかを確認することで、最終的な成果物の認識ズレを防ぐことができます。OWASP MASVS(モバイルアプリセキュリティ検証標準)への準拠は、診断プロセスの信頼性を担保する国際基準として確認すべきポイントです。

▶ 詳細はこちら:iOSのリバースエンジニアリングでおすすめの開発会社6選

費用相場:iOSリバースエンジニアリングのコスト目安

iOSリバースエンジニアリングの費用は、解析目的と成果物粒度によって大きく異なります。全体的な相場感を把握することで、予算計画の精度が上がります。

規模別の費用目安:診断から仕様書復元まで

セキュリティ診断(自動ツール)は10〜30万円、手動診断(OWASP MASVS準拠)は50〜150万円が目安です。iOSとAndroid両対応の手動診断では、工数がほぼ倍増するため50〜250万円となります。仕様書復元を目的とした解析では、フローチャートのみで30〜50万円、業務仕様書レベルで50〜150万円、画面遷移・DB設計・API仕様を含む詳細設計書で150〜250万円以上が標準的な相場です。これらはすべて、Objective-Cアプリを基準とした金額であり、Swift(特にSwiftUI)アプリではおよそ1.5〜2倍の費用になると考えておくことが安全です。

費用を左右する主な要因:言語・成果物粒度・特急対応

費用を左右する最大の要因は「アプリの開発言語」です。Swiftアプリ、特にSwiftUIを採用したアプリはObjective-Cアプリより解析難度が大幅に上がります。次いで「成果物の粒度」が大きな費用差を生みます。フローチャートと詳細設計書では2〜5倍の費用差になることがあります。特急料金(短納期対応)は通常の20〜30%増、超特急(休日・深夜対応)では40〜60%増となります。見積もり段階でこれらの要因を明示したうえで複数社から提案を受けることで、適正な費用での発注が可能になります。

▶ 詳細はこちら:iOSのリバースエンジニアリングの費用相場・見積もり

発注・外注方法:iOSリバースエンジニアリングの進め方

iOSリバースエンジニアリングを外注する際は、事前準備・RFP作成・契約・プロジェクト推進という流れで進めます。発注前の準備が不十分なまま進めると、成果物の認識ズレや費用超過のリスクが高まります。

発注前の準備:アプリ情報の棚卸と目的の文書化

発注前に必ず整理しておくべき情報は「対象アプリの開発言語(Objective-C / Swift / SwiftUI)」「ipaファイルの取得方法(サイドロード・TestFlight・App Store)」「解析対象の機能と優先度」「必要な成果物の粒度」「法的根拠の確認(自社アプリ・非享受目的)」の5点です。この情報を1〜2ページにまとめてRFPの添付資料とすることで、ベンダーからの提案精度が大幅に向上します。業務部門からも「業務ルールを説明できる担当者」を1〜2名アサインし、週次でベンダーの質問に回答できる体制を整えておくことが、プロジェクト成功の鍵です。

発注前に準備すべきドキュメント:RFP・NDA・成果物品質基準

RFPにはiOS固有の項目(言語・FairPlay暗号化の有無・使用ツール・OWASP MASVS準拠の要否)を明記します。NDA(秘密保持契約)はベンダーとの接触前に締結し、解析で得た情報の他案件への流用を禁止する条項を含めます。クリーンルーム手法を採用する場合は、解析チームと開発チームの分離体制・法務担当者によるレビューを契約書に明記します。成果物品質基準として「変数名・関数名は人間が読める形式に変換すること」「業務目的が不明な処理には理由をコメントで追記すること」という要件を契約添付資料に含めることで、最終成果物の品質を担保できます。

▶ 詳細はこちら:iOSのリバースエンジニアリングの発注・外注方法

法的リスクと対策:著作権法30条の4とApp Storeの制約

iOSのリバースエンジニアリングに関する法的リスクは、日本の著作権法とAppleのEULAという2つの枠組みから評価する必要があります。どちらを違反しても深刻なリスクが生じるため、プロジェクト開始前に法的根拠を整理することが必須です。

著作権法30条の4(非享受目的)とiOSアプリへの適用

2018年の著作権法改正(第30条の4)により、「著作物に表現された思想又は感情の享受を目的としない利用」(非享受目的)に該当するリバースエンジニアリングは原則合法となりました。自社iOSアプリのセキュリティ診断・脆弱性発見・仕様書復元はこれに該当します。ただし、非享受目的の立証のために「解析専用端末を用意すること」「解析の目的・過程・結果をレポートとして記録すること」が実務上推奨されます。App Storeの第三者アプリを対象とする場合はAppleのEULA違反となり、著作権法上の根拠があっても別途契約上のリスクが発生するため、自社アプリに限定することが安全です。

クリーンルーム手法:著作権侵害リスクを回避する体制

新しいiOSアプリを開発するためにリバースエンジニアリングを活用する場合、著作権上の「依拠性」(元ソースを参考にして新コードを作ること)を回避するクリーンルーム手法が有効です。解析チーム(Dirty Room)が仕様書を作成し、開発チーム(Clean Room)は元ソースを一切見ずにその仕様書だけを基に開発します。法務・仲介担当者が仕様書に著作権保護対象の「表現」が混入していないことを確認し、「機能・アルゴリズム」の記述のみが含まれていることを担保します。1980年代のフェニックス・テクノロジーズによるIBM BIOS互換開発がこの手法の歴史的成功事例として知られており、現代のiOSプロジェクトでも同様の体制が有効です。

iOSリバースエンジニアリングの主要ツール紹介

iOSリバースエンジニアリングには、iOS固有の特性に対応した専門ツールが必要です。Androidの解析ツール(jadx・apktool等)はiOSのMach-Oバイナリには使えないため、iOS専用のツール構成を理解しておくことが重要です。

静的解析ツール:Ghidra・IDA Pro・class-dump・Hopper

静的解析の中心はGhidra(NSA開発・無料オープンソース)とIDA Pro(業界標準・有償)の2択です。GhidraはMach-Oバイナリの読み込みとARM64逆アセンブルをサポートしており、チーム協調作業に向いています。IDA Proは逆コンパイラの品質と認識精度が高く、業界での採用率も高いですが、マルチアーキテクチャ対応の上位版は非常に高価です。class-dumpはObjective-Cアプリのランタイム情報からヘッダファイルを生成するiOS特化ツールで、全クラス・メソッドのリストを短時間で出力できます。HopperはmacOS向けの逆アセンブラで、GhidraやIDA Proよりも使いやすいUIと比較的低コストが特徴です。

動的解析ツール:Frida・lldb・MITMProxy・SSL Kill Switch

動的解析の最重要ツールはFridaです。Fridaは動的インストルメンテーションフレームワークで、JavaScript/Pythonスクリプトを使ってiOSアプリの任意の関数にフックを注入できます。Objective-Cのメソッド呼び出し追跡だけでなく、Swift関数・C関数へのフックも可能で、認証フロー・暗号化処理・API通信の挙動をランタイムレベルで把握できます。lldbはApple純正デバッガで、ブレークポイント設定・レジスタ値確認・メモリダンプに使用します。MITMProxy(Man-in-the-Middle Proxy)はHTTPS通信を復号して平文で確認するためのプロキシツールで、SSL Kill Switchと組み合わせることで証明書ピンニングを実装したアプリの通信も傍受できます。

iOSリバースエンジニアリングで失敗しないためのポイント

iOSリバースエンジニアリングは高度な専門知識を要するプロジェクトですが、よくある失敗パターンを事前に把握しておくことで、リスクを大幅に低減できます。

よくある失敗パターン:Swift誤算・成果物ズレ・業務ルール欠損

最も多い失敗は「Swift製アプリをObjective-Cと同等に見積もる」ことで、特にSwiftUIアプリでは解析工数が2〜3倍になるケースがあります。次に多いのが「成果物の粒度に関する発注側とベンダーの認識ズレ」で、「仕様書を作成してください」という曖昧な指示から「フローチャートのみ」が納品されるトラブルが発生します。「業務ルール欠損」は技術的な問題ではなく、業務部門の協力不足が原因であるケースがほとんどです。コードから処理の「How」は分かっても、「Why(なぜその仕様か)」は業務担当者にしか分かりません。

セキュリティ・法令対応の考え方:適法運用の3原則

iOSリバースエンジニアリングを適法・安全に運用するための3原則を覚えておいてください。第一に「自社アプリ・非享受目的に限定する」こと、App StoreのEULAと著作権法の両方を守るためには、解析対象を自社が所有・運用するアプリに限定することが最もシンプルな安全策です。第二に「解析過程を記録する」こと、専用端末の使用・解析目的・過程・結果のレポート化が、万一の法的問題発生時の証拠となります。第三に「クリーンルーム手法を採用する」こと、解析結果を新しいアプリ開発に活用する場合は、解析チームと開発チームの分離体制と法務担当者によるレビューを組み合わせることで、著作権上の依拠性リスクを最小化できます。

よくある質問(FAQ)

iOSリバースエンジニアリングに関してよく寄せられる質問をまとめました。

Q. iOSアプリのリバースエンジニアリングは違法ですか?

A. 自社アプリを対象とした、セキュリティ診断・仕様書復元などの非享受目的のリバースエンジニアリングは、日本の著作権法第30条の4に基づき原則合法です。ただし、App Storeで配布されている第三者アプリを対象とする場合はAppleのEULAに違反するリスクがあります。競合アプリのAPIを無断で解析する行為は不正競争防止法上のリスクも伴います。必ず法務部門に事前確認を行ったうえで実施してください。

Q. Swift製アプリはObjective-Cより解析が難しいのですか?

A. はい、一般的にSwift製アプリ(特にSwiftUI)はObjective-Cより解析難度が高く、工数は1.5〜3倍になるケースがあります。Objective-Cはランタイムメッセージング機構によりメソッド名がバイナリに残りやすいのに対し、Swiftはシンボルが積極的に除去されます。解析費用の見積もり段階でアプリの言語を必ず伝えることが重要です。

Q. iOSアプリのリバースエンジニアリングはどのくらいの期間がかかりますか?

A. セキュリティ診断(手動)は1〜4週間、仕様書復元は1〜6ヶ月程度が目安です。Objective-Cアプリと中小規模のアプリであれば短期間で完了しますが、Swift(SwiftUI)を採用した大規模アプリや、詳細設計書レベルの成果物が必要な場合は長期化します。業務部門の回答速度もプロジェクト期間に影響するため、週次で質問に回答できる体制を整えておくことが重要です。

まとめ:iOSリバースエンジニアリング完全ガイドの要点

iOSのリバースエンジニアリングは、Mach-OバイナリのARM64形式・FairPlay暗号化・Swiftのシンボル消失という技術的特性と、App StoreのEULAおよび著作権法という法的枠組みの両方を理解したうえで進める必要があります。Objective-Cアプリはclass-dumpによるメソッドリスト復元が比較的容易ですが、Swift(特にSwiftUI)アプリは解析工数が1.5〜3倍になることを考慮した工数・費用計画が必要です。

自社アプリを対象とした非享受目的(セキュリティ診断・仕様書復元)であれば著作権法第30条の4に基づき合法的に実施できます。App Store第三者アプリの解析はEULA違反リスクがあるため、対象は自社アプリに限定することが安全策です。外注を検討する場合はiOS固有の技術スタック(Frida・class-dump・Swift解析)の実績を持つベンダーを選び、成果物粒度・費用根拠・クリーンルーム体制を事前に確認してください。各テーマの詳細については、以下の専門記事をご参照ください。

▼ 関連記事(詳細ガイド)

・iOSのリバースエンジニアリングの進め方・手順・手法の解説

・iOSのリバースエンジニアリングでおすすめの開発会社6選

・iOSのリバースエンジニアリングの費用相場・見積もり

・iOSのリバースエンジニアリングの発注・外注方法

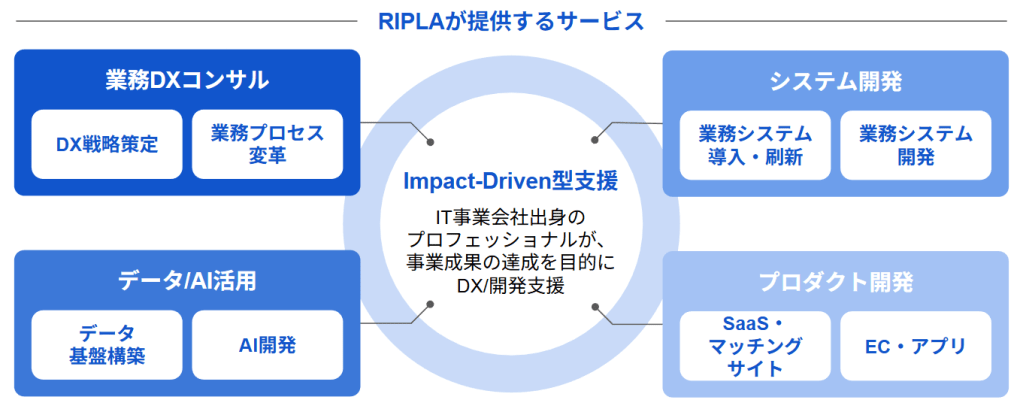

株式会社riplaでは、IT事業会社出身のプロフェッショナルが「Impact-Driven型支援」を通じて、プロダクトやシステムの納品・提供を目的とせず、お客様と同じ目線で、事業成果の達成をゴールとして、高品質なDX/開発支援をいたします。

また「Boxシリーズ」による、受発注管理・在庫管理・配送管理・業務システム・生成AI・SaaS・マッチングサイト・EC・アプリ・LINEミニアプリなどの標準機能の高速開発と、AI駆動開発の独自フレームワーク「GoDD」を活用することで、低コスト・短期間でのスクラッチ開発を実現いたします。

もし、システム開発やプロダクト開発に関するご要望がございましたら、お気軽にお問い合わせください。

・サービス概要資料のURLはこちら >>>

・お問合せページのURLはこちら >>>

・お役立ち資料のURLはこちら >>>

株式会社ripla 代表取締役CEOとして、システムパッケージ活用、システム開発、データ分析、生成AI活用、SaaS開発、アプリ開発、EC構築など、幅広い領域で企業のDX推進と事業成長を支援している。IT事業会社出身のプロフェッショナルが集う株式会社riplaにおいて、「Impact-Driven型支援」を掲げ、単なるシステム納品にとどまらず、クライアントと同じ目線で事業成果の実現に向けた伴走支援を行う。早稲田大学卒業後、ラクスル株式会社、LINEヤフー株式会社にて事業開発やDX推進などに従事した後、株式会社riplaを創業。