Flutterで開発されたアプリのリバースエンジニアリングは、iOSやAndroidのネイティブアプリとは根本的に異なるアプローチが必要です。FlutterはDart言語を採用し、AOT(Ahead-of-Time)コンパイルによって各プラットフォーム向けのバイナリを生成しますが、このDart独自のバイナリ構造が解析を大きく複雑にしています。セキュリティ診断を依頼したいが「Flutter製アプリは解析できるのか」と疑問を持つ担当者や、仕様書が失われたFlutterアプリの業務ロジックを復元したいシステム担当者にとって、正しい手順と注意点を把握することは非常に重要です。

本記事では、Flutterのリバースエンジニアリングを進めるための具体的な6工程を解説するとともに、Dart特有のバイナリ構造や解析ツールの選び方、法的リスクの回避策、そして外注と内製の判断軸まで網羅的に説明します。Flutter固有の注意点を踏まえて実務に役立てるための情報を詳しくお届けします。

▼全体ガイドの記事

・Flutterのリバースエンジニアリングの完全ガイド

Flutterのリバースエンジニアリングとはとどんのような全体像か

Flutterのリバースエンジニアリングとは、Dart言語とFlutterフレームワークで構築されたアプリのバイナリを解析し、内部ロジック・API仕様・データ構造などを復元する技術的行為です。通常のiOS/Androidネイティブアプリとは解析のアプローチが大きく異なるため、Dart特有の知識と専用ツールが求められます。

Dart言語と他言語との違い・特性

FlutterはDart言語を使用しており、AOTコンパイルによって各プラットフォーム向けのネイティブバイナリを生成します。AndroidではELF形式(libapp.so)、iOSではMach-O形式のバイナリとして出力されますが、その内部にはDart独自の「スナップショット形式」が埋め込まれています。このスナップショット形式は標準的なELFやMach-O解析ツールでは解読が困難であり、IDA ProやGhidraのような汎用逆アセンブラだけでは実用的な情報を引き出しにくい特性があります。

競合するネイティブ開発言語(SwiftやKotlin)に比べて、Dart AOTバイナリはシンボル情報が少なく、関数名・クラス名の多くがストリップされているため、解析難易度は全体的に高い水準にあります。一方で、FlutterはiOS版とAndroid版を単一のDartコードベースから生成するため、一方のプラットフォームのバイナリを解析すれば、もう一方のビジネスロジックも実質的に把握できるというユニークな特性も持っています。この点は、Swift(iOS専用)やKotlin(Android専用)と比較した場合の大きな違いです。

主な用途(セキュリティ診断・仕様書復元・互換性確保)

Flutterアプリのリバースエンジニアリングが活用される主な場面として、脆弱性診断・セキュリティ監査、仕様書が失われたシステムの業務ロジック復元、そして競合製品の技術調査(著作権法30条の4に基づく非享受目的)の3つが挙げられます。特にセキュリティ診断の文脈では、Flutter製アプリが扱う個人情報や決済データが不正に傍受されないかを検証するために実施されるケースが急増しています。

仕様書復元の文脈では、開発会社との契約が終了した後にソースコードの引き渡しが不完全だったFlutterアプリについて、バイナリから業務フローを再構築したいというニーズが特に多く見られます。Dartバイナリから直接ソースコードに近い形まで復元することは難しいですが、API通信パターンや画面遷移ロジック、データ構造は解析によって把握可能です。

Flutterのリバースエンジニアリングの6工程

Flutterのリバースエンジニアリングを体系的に進めるには、対象選定から成果物化まで6つの工程を順序立てて実施することが重要です。各工程でFlutter・Dart特有の考慮事項があり、汎用的なリバースエンジニアリング手順をそのまま適用しても十分な成果は得られません。

1. 対象選定・目的明確化

最初の工程では、解析対象のFlutterアプリと目的を明確に定義します。目的によって解析の深さとアプローチが大きく変わるため、この段階での曖昧さが後続工程全体の品質に影響します。「API通信の仕様を把握したい」「認証ロジックを理解したい」「脆弱性を発見したい」では、それぞれ必要な解析手法と使用するツールが異なります。

対象のFlutterバージョンを確認することも重要なステップです。Flutterのバージョンによってバイナリ構造やDartスナップショットのフォーマットが異なるため、解析ツールの対応バージョンと照合する必要があります。APKやIPAファイルのメタデータ、またはpubspec.lockファイルが含まれている場合はそこからFlutter・Dartのバージョンを特定できます。

2. 解析環境・ツール準備(Flutter特化ツール)

Flutter解析において最も重要なツールが「blutter」です。blutterはDart AOTバイナリを解析するためのオープンソースツールで、2023年以降に急速に注目を集めています。GhidraやIDA Proの汎用逆アセンブル機能を補完する形で使用し、Dartのクラス構造・メソッド名・文字列定数を復元する能力に優れています。blutterはGhidraのプラグインとして動作するため、Ghidra本体のインストールも必要です。

API通信解析のためにはMITMProxy(Man-in-the-Middle Proxy)の設定も不可欠です。Flutter製アプリの多くはhttpパッケージやDioを使用してAPI通信を行いますが、証明書ピンニング(Certificate Pinning)が実装されているケースでは、単純なMITMProxyの導入だけでは通信を傍受できません。frida(動的計装フレームワーク)を使用した証明書ピンニング回避も解析環境の一部として準備する必要があります。

3. 静的解析(逆コンパイル/逆アセンブル)

静的解析フェーズでは、まずAPKファイルを解凍してlibapp.so(AndroidのDartバイナリ)を取り出します。apktoolやapk-mitm等のツールを使用し、APKのZIPアーカイブを展開すると、lib/arm64-v8a/ディレクトリ内にlibapp.soとlibflutter.soが確認できます。このうちlibapp.soがアプリのビジネスロジックを含むDart AOTバイナリです。

blutterを使用してlibapp.soを解析すると、Dartのクラス定義・メソッドシグネチャ・文字列リテラルが抽出されます。これによりAPIエンドポイントのURLパターン、データモデルのフィールド名、処理フローの概要が把握可能になります。ただし、Dart AOTバイナリはシンボル情報が限定的なため、変数名や詳細な実装ロジックを完全に復元することは困難です。

4. 動的解析(デバッガ・実行トレース)

動的解析では、実際にアプリを実行しながらその挙動を観察します。fridaを使用したDynamic Instrumentationが最も効果的なアプローチで、関数呼び出しのフック・引数の確認・返り値の取得が実行時に行えます。特にFlutter/Dartアプリでは、fridaのDartブリッジを活用することでDartの関数レベルでのフックが可能になっており、APIリクエスト生成直前のデータを平文で取得できます。

MITMProxyと証明書ピンニング回避の組み合わせも重要な動的解析手法です。Dioパッケージを使用しているアプリでは、HttpClientではなくDioのインターセプターレベルでの通信処理が行われるため、fridaでDioのinterceptorsを直接フックする手法が有効です。通信内容の解析から、APIのエンドポイント一覧・リクエストスキーマ・レスポンス形式を体系的に記録します。

5. 抽象化(Design Recovery:実装→設計→仕様)

解析で得られた低レベルの情報(アセンブリコード・通信ログ・関数シグネチャ)を、段階的に抽象化して設計レベル・仕様レベルの情報へと昇華させる工程です。blutterが出力するDartクラス構造を元に、画面遷移図・状態管理フロー(Riverpod/Bloc/Providerなどの利用状況)・API定義書を作成します。

特に業務ロジックのWhy(なぜその仕様になっているか)は、バイナリ解析だけでは復元困難です。Flutterアプリの画面UIは実行時に確認できるため、UI観察から業務フローの意図を推測し、業務部門の担当者へのヒアリングと組み合わせることが実務上の正攻法となります。コードから分かるHow(どう動くか)と、業務知識から補完するWhyを統合して初めて完全な仕様書が完成します。

6. 成果物化(仕様書/新システム設計)

最終工程では、解析結果を目的に応じた成果物としてまとめます。成果物の粒度は大きく3段階に分かれます。最もシンプルなフローチャートは処理の流れを図示するもので、仕様書復元プロジェクトの第一歩として利用されます。業務仕様書は画面遷移・データ入出力・業務ルールを文章化したもので、新システム開発の要件定義に活用できます。詳細設計書はDB設計・API仕様書・シーケンス図まで含む最も精度の高い成果物です。

成果物の品質基準として「若手エンジニアが読んで保守・改修できる水準か」を明示することが重要です。変数名の復元可否・コメントの有無・業務ロジックの背景説明の有無を納品前チェックリストに含めることで、引き渡し後のトラブルを大幅に減らせます。

Flutter固有の注意点と難しさ

Flutterアプリのリバースエンジニアリングには、他のモバイルプラットフォームには見られないDart特有の困難があります。適切な対処法を知らないまま解析に着手すると、多大な工数を費やした割に成果が得られないリスクがあります。

典型的な失敗パターン

最もよくある失敗は「IDA ProやGhidraだけで解析しようとする」ケースです。汎用逆アセンブラはELFやMach-Oの構造は解析できますが、その内部に埋め込まれたDart AOTスナップショットの意味を解釈する機能を持っていません。結果として、アセンブリコードの羅列は得られるものの、Dartのクラス・メソッド・文字列との対応が取れず実用的な情報が引き出せません。blutterなどDart特化ツールを組み合わせることが不可欠です。

もう一つの典型的な失敗は「バイナリから業務ルールを完全に復元できると過信する」ことです。Flutterアプリのコードはビジネスロジックを実装しますが、「なぜその条件分岐になっているか」という業務上の理由は記録されていません。解析で分かるのはHow(どう動くか)であり、Why(なぜそのルールか)は業務部門へのヒアリングなしに補完できません。リバースエンジニアリングを仕様書復元に活用する場合は、業務部門の協力体制を事前に確保することが成功の前提条件です。

難読化・証明書ピンニングへの対処

FlutterにはDart独自の難読化オプションがあり、「–obfuscate」フラグと「–split-debug-info」を組み合わせてビルドされたアプリでは、シンボル名がランダムな文字列に置換されます。この場合blutterでも意味のある関数名・クラス名を復元することは困難になります。ただし、APIエンドポイントのURL文字列や定数値は難読化されないケースが多く、通信解析と組み合わせることで一定の情報収集は可能です。

証明書ピンニングへの対処は、fridaを用いたランタイムフックが最も一般的なアプローチです。flutter_certificate_pinningパッケージを使用しているアプリに対しては、Dartレベルでのフック(frida-dart-bridge)が有効です。一方でネイティブ側(libflutter.so内)でピンニングが実装されている場合は、Dartレベルのフックでは回避できず、ネイティブ関数のフックが必要になります。解析前にどのレイヤーでピンニングが実装されているかを確認することが重要です。

法的リスクの回避と適法な実施条件

Flutterアプリのリバースエンジニアリングは、目的と手続きを誤ると著作権法・不正競争防止法に違反するリスクがあります。適法に実施するための知識を事前に身につけておくことが不可欠です。

クリーンルーム手法の実務

クリーンルーム手法は、解析チーム(Dirty Room)と開発チーム(Clean Room)を完全に分離することで著作権侵害(依拠性)を回避する手法です。解析チームは対象アプリを分析して「機能仕様書」を作成しますが、この段階でソースコードの表現(著作権保護対象)が混入しないよう法務担当者が仲介役として内容を精査します。開発チームはこの精査済み仕様書のみを参照してシステムを構築し、元のソースコードには一切アクセスしません。

1980年代のフェニックス・テクノロジーズvsIBM BIOS事件で確立されたこの手法は、現在も著作権侵害リスクを最小化する最も確実な方法として広く採用されています。Flutterアプリの仕様復元プロジェクトにおいても、外注先ベンダーがクリーンルーム手法を自社プロセスとして運用できる体制を持っているかを発注前に確認することが重要です。

非享受目的での記録・立証方法

平成30年著作権法改正(第30条の4)により、著作物の表現の「享受」を目的としない情報解析・調査目的のリバースエンジニアリングは原則として適法です。この規定を活用するためには、解析が非享受目的であることを事後的に立証できるよう記録を残すことが重要になります。具体的には、解析専用のPCを用意して解析作業を実施し、解析過程・目的・使用ツール・得られた情報をレポートとして記録することが推奨されます。

また、EULAにリバースエンジニアリング禁止条項がある場合でも、互換性確保のために不可欠な解析は独占禁止法上の観点から無効化されうるケースがあります。ただし個々の案件での適法性判断は専門家(弁護士)への確認が必須であり、自己判断だけで進めることはリスクが高いです。

外注 vs 内製の判断軸

Flutterのリバースエンジニアリングを外注するか内製するかは、組織の技術力・プロジェクトの緊急度・予算・法的リスクへの対応力によって判断します。どちらが優れているという絶対的な答えはなく、状況に応じた選択が重要です。

外注が適しているケース

社内にDart・Flutter解析の経験者がいない場合や、blutter・fridaの使用経験がない場合は外注が現実的な選択です。特に証明書ピンニング回避やDart AOTバイナリの深掘り解析は、習熟に相当の時間を要するスキルであり、一度限りのプロジェクトのために内製体制を構築するコストは見合わないことが多いです。また、クリーンルーム手法の法的要件を満たした運用体制が必要な場合も外注が有利です。専門ベンダーは既にプロセスとして確立しており、法務担当者の関与も標準化されています。

セキュリティ診断(ペネトレーションテスト)を目的とする場合は、セキュリティ専門のベンダーを選定することが重要です。業務システムSIerとセキュリティ専門企業では、解析ツールの習熟度・脆弱性の知識・レポートの質が大きく異なります。Flutterアプリのセキュリティ診断においてはモバイルアプリ診断の実績があるベンダーを優先して選定してください。

内製が適しているケース

自社製品のFlutterアプリを継続的にセキュリティ評価する体制を構築したい場合は、内製化の投資が長期的に見合います。blutterやfrida等のツール習得コスト(エンジニア1名あたり3〜6ヶ月の学習期間が目安)を踏まえて、年間の診断回数と外注単価から費用対効果を試算して判断するとよいでしょう。社内に機密情報を扱うFlutterアプリが多数ある企業では、外部ベンダーへの情報開示リスクを避けるため内製を選ぶケースもあります。

なお、内製する場合でも最初の案件だけは外注し、ベンダーの作業プロセスや成果物品質を観察することで社内スキルアップに活用する「ハイブリッドアプローチ」も実務的に有効です。特にblutterの使い方やfridaのスクリプト記述は、実案件を通じて学ぶことで習熟が加速します。

まとめ

Flutterのリバースエンジニアリングは、Dart AOTバイナリという独自のバイナリ構造への対応が最大の技術的課題です。汎用ツールだけでは対応できず、blutterのようなDart特化ツールと、fridaを用いた動的解析を組み合わせることが実務上の基本アプローチとなります。iOS版とAndroid版が単一コードベースから生成されるFlutterの特性により、片方の解析で両OSのロジックが把握できる点は、他のモバイル開発言語にはない大きな特徴です。

進め方の6工程(対象選定・ツール準備・静的解析・動的解析・抽象化・成果物化)を体系的に実施し、法的リスク管理(非享受目的の記録・クリーンルーム手法)を並行して行うことで、適法かつ高品質なリバースエンジニアリングが実現します。外注と内製の選択は組織の状況に応じて判断し、特にDart解析の専門スキルが社内にない場合は外注を優先して検討することをお勧めします。Flutterアプリのリバースエンジニアリングを検討している方は、まず目的と対象を明確化し、適切なパートナー選定から着手してください。

▼全体ガイドの記事

・Flutterのリバースエンジニアリングの完全ガイド

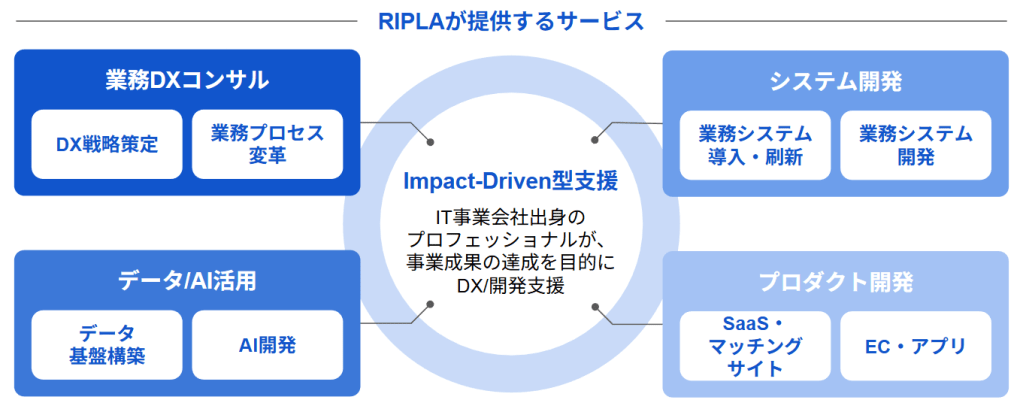

株式会社riplaでは、IT事業会社出身のプロフェッショナルが「Impact-Driven型支援」を通じて、プロダクトやシステムの納品・提供を目的とせず、お客様と同じ目線で、事業成果の達成をゴールとして、高品質なDX/開発支援をいたします。

また「Boxシリーズ」による、受発注管理・在庫管理・配送管理・業務システム・生成AI・SaaS・マッチングサイト・EC・アプリ・LINEミニアプリなどの標準機能の高速開発と、AI駆動開発の独自フレームワーク「GoDD」を活用することで、低コスト・短期間でのスクラッチ開発を実現いたします。

もし、システム開発やプロダクト開発に関するご要望がございましたら、お気軽にお問い合わせください。

・サービス概要資料のURLはこちら >>>

・お問合せページのURLはこちら >>>

・お役立ち資料のURLはこちら >>>

株式会社ripla 代表取締役CEOとして、システムパッケージ活用、システム開発、データ分析、生成AI活用、SaaS開発、アプリ開発、EC構築など、幅広い領域で企業のDX推進と事業成長を支援している。IT事業会社出身のプロフェッショナルが集う株式会社riplaにおいて、「Impact-Driven型支援」を掲げ、単なるシステム納品にとどまらず、クライアントと同じ目線で事業成果の実現に向けた伴走支援を行う。早稲田大学卒業後、ラクスル株式会社、LINEヤフー株式会社にて事業開発やDX推進などに従事した後、株式会社riplaを創業。