Flutterのリバースエンジニアリングは、Dart言語のAOT(Ahead-of-Time)コンパイルが生み出す独自のバイナリ構造により、他のモバイル技術とは根本的に異なるアプローチが必要な技術領域です。セキュリティ診断・仕様書復元・互換性確保のいずれの目的であっても、FlutterとDartの特性を理解せずに着手すると、多大な工数をかけながら期待した成果が得られないリスクがあります。本記事は、Flutterのリバースエンジニアリングに関するあらゆる疑問に答える完全ガイドです。

手法・費用相場・外注方法・開発会社の選び方・法的リスク対策・解析ツールの紹介まで、初めて検討する方から実務経験者まで役立つ情報を網羅的に解説します。各テーマの詳細は専門の子記事で詳しく解説していますので、関心のあるテーマから読み進めてください。

▼ 関連記事一覧

・Flutterのリバースエンジニアリングの進め方・手順・手法を解説

・Flutterのリバースエンジニアリングでおすすめの開発会社6選

・Flutterのリバースエンジニアリングの費用相場・見積もりの考え方

・Flutterのリバースエンジニアリングを外注する方法・発注の進め方

Flutterのリバースエンジニアリングとは

Flutterのリバースエンジニアリングとは、Dart言語とFlutterフレームワークで構築されたアプリケーションのバイナリを解析し、内部ロジック・API仕様・データ構造などを復元する技術的プロセスです。完成品(バイナリ)から元の設計や仕様を逆方向に再構築するため「リバース(逆方向)エンジニアリング」と呼ばれます。

Dart AOTバイナリの特性:他言語との根本的な違い

FlutterはDart言語を採用しており、AOT(Ahead-of-Time)コンパイルによって各プラットフォーム向けのネイティブバイナリを生成します。AndroidではELF形式のlibapp.so、iOSではMach-O形式に埋め込まれた形でDartバイナリが出力されますが、内部には「Dartスナップショット」という独自形式が含まれています。この形式は標準的な逆コンパイルツールでは解析できず、IDA ProやGhidraのような業界標準ツールだけでは実用的な情報を引き出すことが困難です。

Kotlin(Android)やSwift(iOS)と比較した場合のFlutterの最大の特徴は、iOSとAndroid両プラットフォームのバイナリが同一のDartコードベースから生成される点です。これはリバースエンジニアリングにおいて、片方のバイナリを解析するだけで両OSのビジネスロジックを把握できるという大きな優位性をもたらします。セキュリティ診断においては工数・費用の観点から効率的であり、仕様書復元においては解析対象が実質的に半減することを意味します。

解析で分かること・分からないこと

Flutterのリバースエンジニアリングで取得できる情報は、主にAPIエンドポイントのURL・リクエスト/レスポンスのデータ構造・画面遷移のロジック・認証フローの仕組み・データ保存の方式などです。blutterでDartのクラス構造・メソッドシグネチャ・文字列定数を抽出し、MITMProxyでAPI通信を観察することで、これらの情報を体系的に収集できます。一方で、「なぜその業務ルールになっているか」というWhy(業務上の理由・経緯)はバイナリには記録されておらず、業務部門へのヒアリングなしに復元することはできません。この限界を正確に理解した上でプロジェクトを設計することが、期待値ギャップを防ぐ上で重要です。

Flutterで実施する目的とメリット

Flutterのリバースエンジニアリングが活用される場面は主に3つあります。それぞれの目的によって使用するツール・解析の深さ・必要な体制が異なります。

セキュリティ診断・脆弱性評価

Flutter製アプリが扱う個人情報・決済データ・認証情報の安全性を評価することは、サービス提供者にとって不可欠なセキュリティ対策です。バイナリ内の秘密鍵・APIキーの平文埋め込みの有無、証明書ピンニングの適切な実装状況、認証トークンの安全な保管方法、ルート化/脱獄端末でのアプリ動作制限の有無などを評価します。Flutter製アプリはDart AOTバイナリという難解な形式を持つ一方、API通信がhttpパッケージやDioに集中する特性から、通信解析が比較的体系的に行えるという特徴があります。

仕様書復元・モダナイゼーション

開発会社との契約終了後にソースコードが失われた・設計書が不完全な状態で引き渡されたFlutterアプリを、バイナリから仕様書を再構築してモダナイゼーション(システム刷新)に活用するケースが増えています。Flutterアプリのモダナイゼーションでは、リバースエンジニアリングで得た仕様情報をもとに、現行機能の要否を判断しながら新システムの要件定義を行います。不要な機能(過去の遺物)まで移植してコストを無駄にしないためにも、現行機能の業務上の必要性を整理するプロセスをリバースエンジニアリングと並行して実施することが重要です。

Flutterのリバースエンジニアリングの進め方

Flutterのリバースエンジニアリングは、6つの工程を体系的に進めることで高品質な成果を得られます。各工程にFlutter・Dart特有の考慮事項があるため、汎用的なモバイルアプリ解析のプロセスをそのまま適用することはできません。

静的解析と動的解析の組み合わせ

静的解析では、APKファイルを展開してlibapp.so(Dart AOTバイナリ)を取り出し、blutterでDartのクラス構造・メソッドシグネチャ・文字列定数を抽出します。GhidraやIDA Proはlibapp.soの全体的なバイナリ構造把握に使用しますが、Dartのアプリロジック部分はblutterなしでは解読できません。難読化(–obfuscate)が適用されている場合は、シンボル名がランダム化されるため解析難度が大幅に上昇します。

動的解析ではfridaを使ったDynamic Instrumentationが中心になります。MITMProxyと組み合わせてAPI通信を傍受しますが、証明書ピンニングが実装されている場合はfridaでのピンニング回避が先決です。Dioパッケージを使用しているアプリではDioのinterceptorレベルでのフックが有効で、httpパッケージを使用するアプリではHttpClientレベルでのフックを用います。静的解析と動的解析から得た情報を統合して、Design Recovery(実装レベル→設計レベル→仕様レベルへの段階的抽象化)を行います。

成果物の品質基準と3段階の粒度

解析成果物は目的に応じた粒度で設計することが重要です。フローチャート(処理フロー図)はシステムの概要把握に適しており、30〜80万円が費用目安です。業務仕様書(画面・機能・データ入出力・業務ルール)は新システム開発の要件定義に直接活用でき、80〜200万円が目安です。詳細設計書(DB設計・API仕様書・シーケンス図)は最も精度が高く200〜500万円以上になります。成果物の品質基準として「若手エンジニアが読んで保守できる水準」を明示することが、納品後のトラブルを防ぐ重要な指標です。

▶ 詳細はこちら:Flutterのリバースエンジニアリングの進め方・手順・手法を解説

開発会社の選び方

Flutterのリバースエンジニアリングを外注する際のパートナー選びは、成果の品質を大きく左右します。「モバイルアプリ開発実績あり」という看板だけでは判断できず、Flutter/Dart特有の解析能力を持つかどうかを具体的に確認する必要があります。

実績と技術力の確認ポイント

パートナー選定において最初に確認すべきは、Flutter/Dart AOTバイナリ解析の具体的な実績です。「blutterを使ったDart AOTスナップショット解析の経験があるか」「fridaでDart関数をフックした実績があるか」「証明書ピンニングへの対応方法を説明できるか」という具体的な技術的質問に答えられるベンダーを優先してください。ツールスタック(blutter・frida・Ghidra・IDA Pro等)の使い分けについて明確に説明できることも、技術力の重要な指標です。

目的別のベンダー選定として、セキュリティ診断・ペネトレーションテストが目的であれば、ホワイトハッカーが在籍するセキュリティ専門企業(例:GMOサイバーセキュリティ byイエラエ・MBSD・LAC等)を、仕様書復元からモダナイゼーションへの連携が目的であれば、解析から開発まで一気通貫で対応できるSIerを選ぶことが適切です。セキュリティ専門企業とSIerでは、解析ツールの習熟度・レポートの形式・プロジェクト推進のアプローチが大きく異なります。

プロジェクト管理体制とサポートの評価

プロジェクト管理体制の評価では、成果物の品質基準が明文化されているかどうかを確認します。クリーンルーム手法が必要な案件では、解析チームと開発チームの分離・法務担当者の関与がプロセスとして確立されているかを必ずチェックしてください。スコープ変更や追加費用の発生時のプロセスが契約で明確になっているかどうかも重要な判断基準です。解析途中での方向性の確認・中間報告の頻度・担当者のレスポンスの速さなど、コミュニケーションの質もパートナー選定の要素として評価してください。

▶ 詳細はこちら:Flutterのリバースエンジニアリングでおすすめの開発会社6選と選び方

費用相場

Flutterのリバースエンジニアリング費用は、目的・成果物の粒度・アプリの複雑さによって大きく変動します。事前に費用の構造を理解しておくことで、見積もり取得時に適切な判断ができます。

規模別の費用目安

仕様書復元目的の場合、小規模Flutterアプリ(10画面以下・基本機能のみ)のフローチャートレベルでは30〜80万円、業務仕様書レベルでは60〜150万円が目安です。中規模アプリ(10〜30画面・複数の外部API連携)では業務仕様書レベルで80〜250万円、詳細設計書レベルでは200〜500万円になります。セキュリティ診断目的では、自動ツール診断のみで10〜30万円、手動診断(OWASP Mobile Top 10準拠)で50〜200万円が相場です。Flutter特有のDart AOTバイナリ解析難度から、汎用的なモバイルアプリ解析より1.5〜2倍程度の費用増加を見込む必要があります。

費用を左右する主な要因

費用を大きく左右する要因として、難読化の有無(–obfuscateオプション使用で+30〜50%)・証明書ピンニングの実装(+10〜30万円)・状態管理の複雑さ(Riverpod/Bloc等の複雑な実装)・外部APIの連携数・iOS/Android両OS対応の要否などがあります。FlutterはiOS/Android両OS対応でも解析工数の増加が少ない(10〜20%程度)という特性から、ネイティブ開発の両OS対応と比較して費用効率が高い点が特徴です。特急対応が必要な場合は通常費用に対して20〜60%の割増料金が発生します。

▶ 詳細はこちら:Flutterのリバースエンジニアリングの費用相場・見積もりの考え方

発注・外注方法

Flutterのリバースエンジニアリングを外注する際は、準備不足のまま発注すると手戻りや費用超過につながります。発注前の準備から契約・プロジェクト推進まで、体系的なプロセスを踏むことが重要です。

発注先の種類と特徴

Flutterのリバースエンジニアリング外注先は大きく2種類に分類されます。セキュリティ専門企業はペネトレーションテスト・脆弱性診断を主力とし、Flutter/Dartバイナリの深層解析能力とセキュリティレポートの品質に強みがあります。一方、業務システムSIerは仕様書復元・モダナイゼーションへの連携を主力とし、業務部門との協業や解析後の新システム開発まで一貫してサポートする能力があります。目的がセキュリティ診断であればセキュリティ専門企業を、仕様復元・システム刷新であればSIerを選ぶことが原則です。ただし、セキュリティ診断の結果を踏まえてシステムを刷新する場合は、両方の能力を持つか、あるいは連携できる体制があるベンダーを選ぶことが理想的です。

発注前に準備すべきドキュメント

発注前の準備として、解析対象のAPK/IPA・Flutterバージョン情報・難読化の有無の確認資料・既存のドキュメント類(設計書の断片や仕様メモ)を揃えることが第一歩です。RFP(提案依頼書)にはFlutter固有の情報(バイナリサイズ・難読化の有無・使用ライブラリ・テスト環境の提供可否)を明記し、ベンダーへの技術的確認事項(blutterの使用経験・証明書ピンニングへの対応方法)を盛り込みます。NDA締結は必須で、バイナリ提供よりも前に完了させることが情報管理上の基本ルールです。クリーンルーム手法が必要な場合は、契約書にその旨の条項を明記してください。

▶ 詳細はこちら:Flutterのリバースエンジニアリングを外注する方法・発注の進め方

法的リスクと対策(著作権法30条の4・クリーンルーム)

Flutterのリバースエンジニアリングは、実施目的と手続きによって法的リスクが大きく変わります。適法に実施するための知識を事前に身につけておくことが不可欠です。

著作権法30条の4による適法化と非享受目的の立証

平成30年著作権法改正(第30条の4)により、著作物の表現の「享受」を目的としない情報解析・セキュリティ調査・仕様書復元などを目的としたリバースエンジニアリングは、原則として適法です。この規定を安全に活用するためには、非享受目的であることを事後的に立証できる記録を残すことが重要です。解析専用のPCを用意して解析作業を実施し、解析の目的・過程・使用ツール・得られた情報をレポートとして記録しておくことで、後から「機能享受目的ではなかった」と立証できます。

EULAにリバースエンジニアリング禁止条項がある場合でも、互換性確保のために不可欠な解析は独占禁止法の観点から禁止条項が無効化されうるケースがあります。また、自社が開発したFlutterアプリ(著作権者として解析の権限がある)の仕様書復元の場合は、EULAの制約を受けずに解析できます。ただし、個々の案件での適法性判断は弁護士への確認が必須であり、自己判断だけで進めることは避けてください。

クリーンルーム手法による著作権侵害リスクの回避

クリーンルーム手法は、解析チーム(Dirty Room)と開発チーム(Clean Room)を完全に分離し、開発チームは解析チームが作成した「純粋な機能仕様書のみ」を参照してシステムを構築する手法です。1980年代のフェニックス・テクノロジーズvs IBM BIOS事件で確立され、現在も著作権侵害リスクを最小化する最も確実な方法として広く採用されています。解析チームと開発チームの間に法務担当者(または仲介担当者)を配置し、仕様書に著作権保護対象の「表現」が混入していないかを精査するプロセスが重要です。Flutterアプリの仕様復元後に新システムを開発する場合は、クリーンルーム手法の実施可否をベンダー選定の必須要件として確認してください。

Flutter特化の解析ツール紹介

Flutterのリバースエンジニアリングには、汎用ツールとFlutter/Dart特化ツールを組み合わせて使用します。各ツールの特性と適切な使い分けを把握することが、効果的な解析環境構築の前提条件です。

blutter:Dart AOT解析の中核ツール

blutterはDart AOTバイナリを解析するためのオープンソースツールで、2023年以降に急速に注目を集めています。GhidraのプラグインとしてDartのクラス構造・メソッド名・文字列定数を復元する能力を持ち、Ghidraや IDA Proだけでは解読できないDartスナップショット部分を補完します。ただし、Flutterのバージョンごとにバイナリ構造が変化するため、blutterが対応しているバージョン範囲を事前に確認することが必要です。最新のFlutterバージョンへの対応が遅れることがある点は、実務上の課題として認識しておく必要があります。

frida(動的計装フレームワーク)はアプリの実行時にDartの関数をフックし、引数・返り値・内部状態をリアルタイムで取得するための強力なツールです。MITMProxyと組み合わせることでAPI通信の完全な傍受が可能になり、証明書ピンニングが実装されているアプリに対してはfridaでピンニング処理を無効化するスクリプトを記述・実行します。Ghidra(NSA開発・オープンソース)はlibapp.soの全体的なバイナリ構造把握・チーム協調解析に、IDA Pro(業界標準の商用ツール)は高精度の逆コンパイルと詳細なバイナリ解析に使用します。MITMProxyはAPI通信傍受の標準ツールとして、fridaとセットで使用するのが一般的です。

ツール選定の判断基準と組み合わせ

ツール選定の基本的な考え方として、まずblutter+Ghidraの組み合わせで静的解析を行い、frida+MITMProxyで動的解析を行うという二段構えのアプローチが実務的な標準となっています。GhidraはAPIスクリプティング・チーム協調作業に優れており、無料OSSであるためコスト面でも優位です。IDA Proは逆コンパイルの品質が高く、ライブラリ認識も優秀ですが、マルチアーキテクチャライセンスは最高価格帯(数百万円/ライセンス)になります。解析対象アプリの規模・解析チームの人数・予算に応じてツールを選定することが重要で、一般的なセキュリティ診断レベルであればGhidra+blutter+frida+MITMProxyの無料ツール中心の構成で対応可能です。

よくある質問(FAQ)

Flutterのリバースエンジニアリングについて、よく寄せられる質問とその回答をまとめました。

Q. FlutterのリバースエンジニアリングはiOSやAndroidネイティブより難しいですか?

A. 一般的に難しいと言えます。Dart AOTスナップショットという独自のバイナリ形式は、標準的な逆コンパイルツールでは解析できず、blutterのような専用ツールが必要です。ただし、iOSとAndroid両OSのロジックが同一コードベースから生成されるため、片方を解析すれば両方のロジックが把握できるというFlutter特有の効率性もあります。難読化(–obfuscate)が適用されていない場合は、blutterによってクラス名・メソッド名が復元でき、実務的に扱いやすい情報が得られます。

Q. 自社が開発したFlutterアプリのリバースエンジニアリングは問題ありませんか?

A. 自社が著作権を保有しているFlutterアプリであれば、リバースエンジニアリングは自社の権利行使であり問題ありません。ただし、委託開発会社が著作権を保有している場合(委託開発契約の条件次第)は権利関係の確認が必要です。また、第三者が開発したFlutterアプリを解析する場合は、著作権法30条の4(非享受目的)の要件を満たすか、または対象アプリの権利者から許可を取得することが必要です。個々の案件の適法性については弁護士へのご相談をお勧めします。

Q. 難読化されたFlutterアプリは解析不可能ですか?

A. 難読化(–obfuscate)が適用されていても、解析が完全に不可能になるわけではありません。クラス名・メソッド名はランダム化されますが、APIエンドポイントのURL文字列・定数値・プログラムの実行フローはAPIエンドポイントのURL文字列・定数値・プログラムの実行フローはある程度把握できます。fridaを使った動的解析(実行時のフック)では、難読化に関わらず実際の動作を観察できます。ただし、難読化ありの場合は解析工数が通常の1.3〜1.5倍増加し、成果物の品質(識別子の意味の復元率)が低下する点は事前に理解しておく必要があります。

まとめ

Flutterのリバースエンジニアリングは、Dart AOTバイナリという独自の技術的特性から、他のモバイルプラットフォームとは異なる専門的なアプローチが必要です。blutter・frida・MITMProxyを組み合わせた解析手法、iOSとAndroid両OSの効率的な解析、法的リスク管理(著作権法30条の4・クリーンルーム手法)、そして適切なパートナー選定と発注プロセスの設計が、プロジェクト成功の核心要素となります。

本記事で解説した各テーマの詳細情報は、以下の専門記事でご確認いただけます。自社のFlutterアプリのリバースエンジニアリングを検討している方は、まず目的(セキュリティ診断・仕様書復元・互換性確保)を明確化し、それに合ったアプローチと予算計画を立てることから始めてください。

▼ 関連記事一覧(再掲)

・Flutterのリバースエンジニアリングの進め方・手順・手法を解説

・Flutterのリバースエンジニアリングでおすすめの開発会社6選

・Flutterのリバースエンジニアリングの費用相場・見積もりの考え方

・Flutterのリバースエンジニアリングを外注する方法・発注の進め方

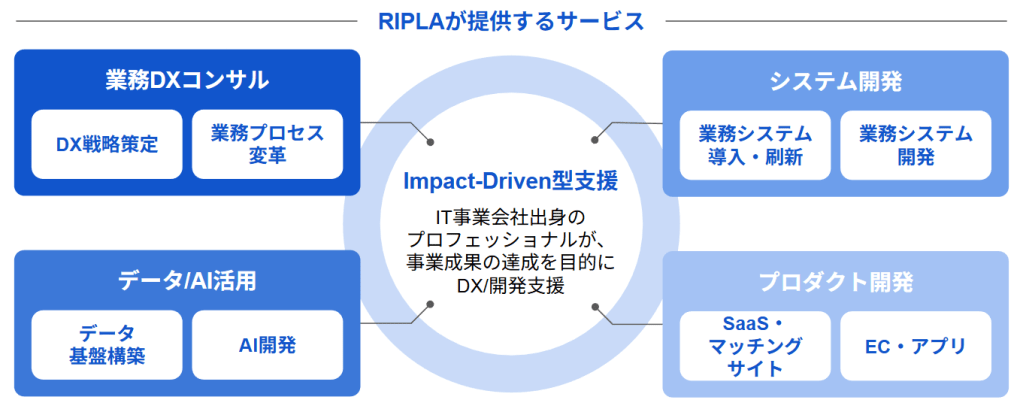

株式会社riplaでは、IT事業会社出身のプロフェッショナルが「Impact-Driven型支援」を通じて、プロダクトやシステムの納品・提供を目的とせず、お客様と同じ目線で、事業成果の達成をゴールとして、高品質なDX/開発支援をいたします。

また「Boxシリーズ」による、受発注管理・在庫管理・配送管理・業務システム・生成AI・SaaS・マッチングサイト・EC・アプリ・LINEミニアプリなどの標準機能の高速開発と、AI駆動開発の独自フレームワーク「GoDD」を活用することで、低コスト・短期間でのスクラッチ開発を実現いたします。

もし、システム開発やプロダクト開発に関するご要望がございましたら、お気軽にお問い合わせください。

・サービス概要資料のURLはこちら >>>

・お問合せページのURLはこちら >>>

・お役立ち資料のURLはこちら >>>

株式会社ripla 代表取締役CEOとして、システムパッケージ活用、システム開発、データ分析、生成AI活用、SaaS開発、アプリ開発、EC構築など、幅広い領域で企業のDX推進と事業成長を支援している。IT事業会社出身のプロフェッショナルが集う株式会社riplaにおいて、「Impact-Driven型支援」を掲げ、単なるシステム納品にとどまらず、クライアントと同じ目線で事業成果の実現に向けた伴走支援を行う。早稲田大学卒業後、ラクスル株式会社、LINEヤフー株式会社にて事業開発やDX推進などに従事した後、株式会社riplaを創業。