リバースエンジニアリングは「ブラックボックス化したシステムを解き明かす」技術として、レガシーシステムのモダナイゼーション・セキュリティ診断・仕様書復元など多様な場面で活用されています。ドキュメントが失われた30年前のCOBOLシステムの業務ロジックを復元し、次世代プラットフォームへ移行する――そのような挑戦を支える技術がリバースエンジニアリングです。本記事では、手法・費用・外注方法・法的リスクまでを体系的に解説する「完全ガイド」として、必要な情報をすべて網羅します。

リバースエンジニアリングは対象言語・プラットフォームによって難易度とアプローチが大きく異なり、法的コンプライアンスの確保も不可欠です。この記事を読むことで、自社のプロジェクトに最適な手法の選択から、外注先の選び方、費用の見積もり方まで、意思決定に必要な情報をすべて得ることができます。

▼ 各テーマの詳細解説はこちら

・リバースエンジニアリングの進め方・手順・手法を詳しく解説

・リバースエンジニアリングでおすすめの開発会社6選と選び方

・リバースエンジニアリングの費用相場・見積もりの考え方

・リバースエンジニアリングの発注・外注・依頼方法

リバースエンジニアリングとは

リバースエンジニアリングとは、完成品(製品・ソフトウェア・バイナリ)から設計情報・仕様・構造を逆方向に復元するプロセスです。ソフトウェア分野では、ソースコードや実行バイナリを解析することで、設計書・業務仕様書・フローチャートを再構築することを指します。製品開発では互換製品の設計に、IT分野ではレガシーシステムのモダナイゼーション・マルウェア解析・セキュリティ脆弱性の発見に活用されます。

ソフトウェアリバースエンジニアリングの定義と3つの用途

ソフトウェアのリバースエンジニアリングは、主に3つの目的で活用されます。一つ目は「レガシーシステムのモダナイゼーション」で、設計書が失われたCOBOLやPL/Iで書かれた数十年稼働の基幹システムから業務ロジックを復元し、新しい技術基盤への移行を実現します。二つ目は「セキュリティ診断・脆弱性発見」で、マルウェアの動作解析や自社システムへの攻撃経路特定、そしてIoT機器・組み込みシステムのファームウェア解析が含まれます。三つ目は「仕様書・マニュアルの再構築」で、引き継ぎドキュメントが不十分なシステムの仕様を明文化し、開発・保守の属人性を解消します。これらの目的は相互に重なる部分もありますが、プロジェクトの目的を明確化することが適切な手法・ベンダー・費用の選択に直結します。

言語・プラットフォーム別の特性:難易度マトリクス

リバースエンジニアリングの最大の特徴は「対象言語・プラットフォームによって難易度とアプローチが全く異なる」という点です。競合記事の多くがこの言語別特性を無視して汎用的な手順のみを解説していますが、実務ではこの違いが費用・期間・成果物品質を大きく左右します。レガシー言語(COBOL / PL/I)はバイナリ解析が中心で、ホスト固有仕様のブラックボックス化が難易度を高めます。中間言語(C# / Java / VB.net)は逆コンパイルで比較的ソースに近い形まで復元できますが、変数名消失やスパゲティコード化リスクがあります。スクリプト言語(PHP / Python)はソースが読める場合が多く、「難読化解除」と「設計意図の解読」が主題となります。Web・モバイル系(React / iOS / Android / Flutter)はWeb API通信解析やDart言語特有のバイナリ構造への対応が必要です。

▶ 詳細はこちら:リバースエンジニアリングの進め方・手順・手法を詳しく解説

リバースエンジニアリングで実施する目的とメリット

リバースエンジニアリングはコストと時間を要する取り組みであるため、実施することで得られるメリットを経営層も含めて正確に理解しておくことが、プロジェクト承認と予算確保に欠かせません。

レガシー移行コストの削減と技術継承リスクの回避

設計書がない状態でのシステム刷新は「ゼロから要件定義と設計をやり直す」か「既存システムを解析して仕様を復元する」かの二択です。ゼロから行う場合、業務ロジックの網羅的な把握に多大な時間と費用がかかり、仕様漏れによる新システムでのバグ多発リスクが高まります。一方、リバースエンジニアリングで既存の業務ロジックを先に復元することで、要件定義の精度が上がり、スクラッチ開発での仕様漏れを大幅に削減できます。また、熟練技術者の退職によるブラックボックス化を事前に防ぐ「技術継承」の手段としても有効です。担当者が現役のうちにシステムの仕様を文書化しておくことで、将来の保守コストと退職リスクを同時に低減できます。

セキュリティ強化と脆弱性の早期発見

自社システムやアプリケーションにリバースエンジニアリングを適用することで、攻撃者の視点から脆弱性を発見できます。ペネトレーションテスト(侵入テスト)では、実際にアプリケーションのバイナリを解析し、認証バイパス・メモリ破壊・秘密情報の平文保存などの脆弱性を発見して修正することで、外部攻撃への耐性を高めます。IoT機器のファームウェア解析では、Binwalkのようなツールでファームウェアを解析し、秘密鍵やデフォルト認証情報が埋め込まれていないかを確認できます(Mikrotik mAP2nルーターの実事例では、SPIフラッシュから抽出したバイナリからPEM DSA秘密鍵・OpenSSH DSA公開鍵が直接発見されました)。マルウェア感染後のインシデントレスポンスでは、マルウェアのリバースエンジニアリングによって攻撃者のTTPs(戦術・技術・手順)を特定し、類似攻撃への対策を立案できます。

リバースエンジニアリングの進め方

リバースエンジニアリングは6つの工程に沿って進めることが基本です。目的の曖昧なまま解析を開始すると、コストと時間をかけたにもかかわらず成果物が使えないという結果になりかねません。工程管理とマイルストーン設定が成功の鍵です。

静的解析と動的解析の組み合わせが基本

リバースエンジニアリングの中核となるのが「静的解析」と「動的解析」の組み合わせです。静的解析は、プログラムを実行せずにソースコードやバイナリを調査する手法で、逆コンパイル(デコンパイル)や逆アセンブル(ディスアセンブル)を通じて制御フローグラフとデータフローを分析します。動的解析は、デバッガを使ってプログラムの実際の実行状態をリアルタイムに追跡する手法で、関数の入出力値・メモリの変化・API呼び出しの連鎖を追跡します。いずれか一方だけでは不完全なケースが多く、両者を組み合わせて解析精度を高めることが実務の標準です。解析後は「実装レベル→設計レベル→仕様レベル」への段階的な抽象化(Design Recovery)を経て、業務部門が理解できる仕様書へと変換します。

業務部門との連携なしに業務ロジックは復元できない

リバースエンジニアリングで特に見落とされがちなのが「業務部門の協力の必要性」です。ソースコードから分かるのはHow(処理の流れ)であり、Why(なぜその仕様か)は業務担当者の知識なしには復元できません。特に数十年稼働し続けたシステムでは、業務ロジックの「意図」が当時の担当者しか知らない暗黙知として存在しており、技術的な解析だけでは復元が不可能なケースもあります。「コードは読めたが業務ルールの意図が分からず、移行後にバグが多発した」という典型的な失敗を防ぐには、解析工程と並行して業務部門へのヒアリングセッションを設けることが不可欠です。

▶ 詳細はこちら:リバースエンジニアリングの進め方・手順・手法を詳しく解説

開発会社の選び方

リバースエンジニアリングのベンダー選定は「目的」と「対象言語・プラットフォーム」に応じた専門性を持つ会社を選ぶことが最重要です。技術力だけでなく、法的コンプライアンス体制・業務知識・成果物品質管理の3軸で評価することが必要です。

実績と技術力の確認ポイント

ベンダーの実力を評価するための確認ポイントは5つあります。①対象言語・プラットフォームへの具体的な解析実績(COBOLかJavaかiOSかによって必要な専門性が全く異なります)。②クリーンルーム手法を自社プロセスとして運用しているか(解析チームと開発チームの分離体制・法務担当者の配置)。③成果物の粒度(フローチャート・業務仕様書・詳細設計書の3段階から何を提供できるか、サンプルを見せてもらう)。④変換後コードの保守性への取り組み(変数名復元・コメント生成・業務ロジック背景のドキュメント化が成果物要件に含まれるか)。⑤業務部門との協業実績(業務コンサルタントが解析チームに参加しているか)です。この5点をRFPに盛り込み、各社から具体的な回答を得ることで、実力のある会社を見極められます。

セキュリティ専門企業 vs 業務システムSIer の使い分け

リバースエンジニアリングを依頼できる企業は大きく「セキュリティ専門企業」と「業務システムSIer」の2種類に分かれます。マルウェア解析・IoT機器のファームウェア解析・モバイルアプリの脆弱性診断が目的であればセキュリティ専門企業への依頼が適切です。一方、COBOLやPL/Iで書かれたレガシー基幹システムの仕様書復元やモダナイゼーション計画策定が目的であれば、業務SIerへの依頼が基本です。どちらの場合も、プロジェクト管理能力・コミュニケーション能力・法的コンプライアンス体制が重要な評価軸となります。

▶ 詳細はこちら:リバースエンジニアリングでおすすめの開発会社6選と選び方

リバースエンジニアリングの費用相場

リバースエンジニアリングの費用は、対象システムの規模・言語・目的・成果物の粒度によって数十万円から数億円まで幅があります。費用構造を正確に理解することで、適切な予算計画を立てることができます。

規模別の費用目安

仕様書復元のLOC課金相場は、基本料金30万円(4,000行まで)・超過分1行50円が目安です。小規模プロジェクト(ECサイト機能やAPI連携:4,000行前後)は30〜80万円、中規模プロジェクト(業務システム:1〜10万行)は300〜800万円、大規模プロジェクト(10万行以上)は1,000万円超となります。セキュリティ・脆弱性診断は自動ツール診断で10〜30万円、手動診断で50〜150万円、モバイルアプリ両OS対応で50〜250万円です。モダナイゼーション全体ではリホストが数千万〜1億円台(3〜6ヶ月)、リプラットフォームが1〜3億円(6〜12ヶ月)、リファクタリングが2〜5億円(12〜18ヶ月)、リビルドが5億円以上(18ヶ月以上)が目安となります。

費用を左右する主な要因:LOC課金の落とし穴

費用を大きく左右する要因として最も重要なのが「言語ごとのLOC単価の差」です。COBOLの1万行とReactの1万行では、解析工数・専門性・成果物の複雑さが全く異なります。COBOLやPL/Iのレガシー言語は専門エンジニアの希少性とホスト固有仕様への対応から、標準単価の1.5〜2倍になることが一般的です。これが「LOC課金の落とし穴」であり、行数だけで比較した見積もりは後から大幅な追加費用が発生するリスクを抱えています。成果物の粒度も費用に直接影響し、フローチャートレベルは標準の50〜70%、詳細設計書レベルは150〜250%が目安です。特急対応は20〜60%増となります。

▶ 詳細はこちら:リバースエンジニアリングの費用相場・見積もりの考え方

外注・発注方法と注意点

リバースエンジニアリングの外注を成功させるには、発注前の自社側の準備が最も重要です。ベンダーへの丸投げは、技術的には正確でも業務目的に合わない成果物が納品されるリスクを高めます。

発注先の種類と選定の考え方

発注先の選択は目的に基づいて行います。モダナイゼーション目的でCOBOL・PL/Iが対象であれば、レガシー移行の豊富な実績を持つ業務SIerが適しています。セキュリティ診断・マルウェア解析であれば、専門のセキュリティ企業への依頼が基本です。コンサルティングから開発まで一貫した支援を求める場合は、DX支援の実績を持つ会社が適しています。いずれの場合も、クリーンルーム体制の有無・対象言語の実績・業務部門との連携方法の3点を発注前に必ず確認します。

発注前に準備すべきドキュメントと体制

発注前に準備すべきドキュメントは、①ソース資産の棚卸し一覧(ファイル数・概算行数・言語・プラットフォーム)、②目的と成果物要件の定義書(何のために、何を成果物として求めるか)、③残存ドキュメントの収集(過去の設計書・仕様書・操作マニュアル)の3点です。体制面では、業務部門の専任担当者をプロジェクトに参画させ、週1〜2回のヒアリングセッションに対応できる体制を整えることが不可欠です。これらの準備なしに発注すると、見積もり精度が下がり、成果物が業務要件を満たさないリスクが高まります。

▶ 詳細はこちら:リバースエンジニアリングの発注・外注・依頼方法

法的リスクと対策:著作権法・クリーンルーム手法

リバースエンジニアリングは適切に実施すれば合法ですが、法的リスクを正確に理解した上で実施することが不可欠です。著作権法・不正競争防止法・特許法・EULAの4つの観点からリスクを整理します。

著作権法第30条の4:非享受目的での合法化と立証方法

2018年(平成30年)の著作権法改正により、第30条の4が新設され、「著作物に表現された思想又は感情の享受を目的としない利用」については権利者の許諾なく著作物を利用できることが明確化されました。マルウェア解析・セキュリティ調査・仕様書復元・互換性確保を目的とするリバースエンジニアリングは、この「非享受目的」に該当するとして原則合法化されています。「非享受目的」であることの立証方法として、解析専用のパソコンを用意して解析のみに使用すること、解析過程をレポート・作業ログに記録しておくことが有効な立証手段となります。EULAに「リバースエンジニアリング禁止」条項がある場合でも、互換性確保のために不可欠な場合や、禁止条項が独占禁止法上の不公正な取引方法に該当する場合には無効とされる可能性があります。

クリーンルーム手法の運用:著作権侵害回避の実務的アプローチ

クリーンルーム手法とは、解析チーム(Dirty Room)と開発チーム(Clean Room)を完全分離し、開発チームは解析チームの作成した仕様書のみを参照して新システムを開発するアプローチです。1980年代のフェニックス・テクノロジーズ対IBM BIOS訴訟で確立されたこの手法は、著作権侵害における「依拠性」(元のコードに依拠して複製したという事実)を回避するための実務的な方法として広く採用されています。重要なのは、解析チームと開発チームの間に法務・仲介担当者を配置し、仕様書に著作権保護対象の「表現」が混入していないかを検査することです(セガ対アッコレード事件の教訓)。純粋な「機能」「アルゴリズム」「業務ロジック」のみが仕様書に記載されていることを確認した上で、開発チームに引き渡します。外注ベンダーを選定する際は、このクリーンルーム手法を自社プロセスとして運用している体制があるかを必ず確認してください。

主要なリバースエンジニアリングツール紹介

リバースエンジニアリングには目的と対象に応じて適切なツールを選ぶことが効率化に直結します。主要ツールの特徴と使い分けを把握しておくことで、ベンダーのツール選定を評価する際の判断軸にもなります。

Ghidra・IDA Pro・Binary Ninjyaの比較と使い分け

代表的な3つの逆アセンブラ・逆コンパイラについて、実務での約1.5年の比較経験をもとに整理します。Ghidra(NSA開発・無料オープンソース)はコスパとチーム協調解析が強みで、プロジェクト構造と複数ユーザーでの協調作業機能が優秀です。IDA Proは業界標準の有償ツールで、逆コンパイラ品質とライブラリ認識の精度が最高レベルですが、マルチアーキテクチャ対応版は最高価格帯となります。Binary Ninjaは中価格帯の有償ツールで、APIの一貫性とスクリプティング(自動化・拡張)のしやすさが最も優れており、大規模なコードベースを効率的に解析するための自動化に強みがあります。API・スクリプティング重視ならBinary Ninja、チーム協調解析ならGhidra、逆コンパイラ品質最優先ならIDA Pro / Binary Ninjyaというのが実務的な使い分けの基準です。

動的解析ツールとネットワーク解析ツール

動的解析には主にデバッガが使用されます。Windows系のネイティブバイナリ解析ではx64dbgが広く使われており、ブレークポイントの設定・レジスタ・スタックの追跡・メモリの検査などが直感的に操作できます。Webアプリケーションや通信プロトコルの解析にはWiresharkが定番で、ネットワークパケットをリアルタイムでキャプチャ・分析できます。IoTデバイスのファームウェア解析にはBinwalkが使われ、ファームウェアイメージ内の圧縮データ・ファイルシステム・暗号化セクションを自動で検出・解凍できます。実事例として、PythonスクリプトによってBelkin N300ルーターのUARTインターフェース経由での解析で、4,096バイト×512回の分割ダンプにより約2時間で200万バイト全量のプレーンテキスト化に成功した例があります。

よくある質問(FAQ)

リバースエンジニアリングについてよく寄せられる質問とその回答をまとめます。

Q:自社システムのリバースエンジニアリングは無条件で合法ですか?

自社が著作権を持つシステムのリバースエンジニアリングは原則として問題ありません。ただし、外部ベンダーが開発したシステムを自社が利用している場合、著作権はベンダー側にある場合があります。この場合、2018年の著作権法改正(第30条の4)の「非享受目的」に該当するかどうかを確認し、解析目的が仕様書復元・セキュリティ診断・互換性確保である場合は合法とされる可能性が高いです。EULAに「リバースエンジニアリング禁止」条項がある場合でも、インターオペラビリティ確保のために不可欠な場合や、禁止条項が独占禁止法に抵触する場合には無効とされることがあります。具体的なケースについては、法律専門家への相談を推奨します。

Q:リバースエンジニアリングにはどのくらいの期間がかかりますか?

期間は対象システムの規模・言語・難読化の有無・成果物の粒度によって大きく異なります。小規模プロジェクト(4,000〜10,000行程度)は2〜6週間、中規模(1〜10万行)は2〜6ヶ月、大規模(10万行以上)は6ヶ月〜1年以上が一般的な目安です。難読化・暗号化が施されている場合はさらに期間が延びます。モダナイゼーション全体では、リホストが3〜6ヶ月、リプラットフォームが6〜12ヶ月、リファクタリングが12〜18ヶ月、リビルドが18ヶ月以上となります。期間短縮のための特急対応は総額の20〜60%増となるため、計画的な早期着手が重要です。

まとめ

リバースエンジニアリングは、ブラックボックス化したシステムを解き明かす強力な技術ですが、成功には「対象言語・プラットフォームへの専門知識」「業務部門との連携による業務ロジックの意図復元」「著作権法上のコンプライアンス管理(クリーンルーム手法)」の3つが揃うことが不可欠です。費用はLOC課金(基本30万円/4,000行)を起点に、言語特性・成果物粒度・特急対応で変動し、モダナイゼーション全体では数千万円〜数億円規模になります。

外注を成功させるには、発注前の自社側の準備(資産棚卸し・成果物要件定義・業務部門の巻き込み)が最も重要で、RFPと契約書にリバースエンジニアリング固有の条項を盛り込むことでトラブルを防止できます。各テーマの詳細は以下の記事でさらに詳しく解説しています。

▼ 各テーマの詳細解説はこちら

・リバースエンジニアリングの進め方・手順・手法を詳しく解説

・リバースエンジニアリングでおすすめの開発会社6選と選び方

・リバースエンジニアリングの費用相場・見積もりの考え方

・リバースエンジニアリングの発注・外注・依頼方法

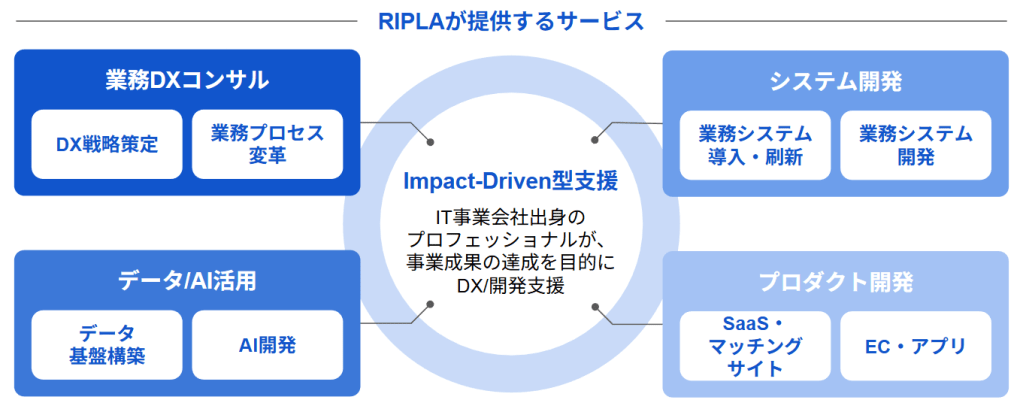

株式会社riplaでは、IT事業会社出身のプロフェッショナルが「Impact-Driven型支援」を通じて、プロダクトやシステムの納品・提供を目的とせず、お客様と同じ目線で、事業成果の達成をゴールとして、高品質なDX/開発支援をいたします。

また「Boxシリーズ」による、受発注管理・在庫管理・配送管理・業務システム・生成AI・SaaS・マッチングサイト・EC・アプリ・LINEミニアプリなどの標準機能の高速開発と、AI駆動開発の独自フレームワーク「GoDD」を活用することで、低コスト・短期間でのスクラッチ開発を実現いたします。

もし、システム開発やプロダクト開発に関するご要望がございましたら、お気軽にお問い合わせください。

・サービス概要資料のURLはこちら >>>

・お問合せページのURLはこちら >>>

・お役立ち資料のURLはこちら >>>

株式会社ripla 代表取締役CEOとして、システムパッケージ活用、システム開発、データ分析、生成AI活用、SaaS開発、アプリ開発、EC構築など、幅広い領域で企業のDX推進と事業成長を支援している。IT事業会社出身のプロフェッショナルが集う株式会社riplaにおいて、「Impact-Driven型支援」を掲げ、単なるシステム納品にとどまらず、クライアントと同じ目線で事業成果の実現に向けた伴走支援を行う。早稲田大学卒業後、ラクスル株式会社、LINEヤフー株式会社にて事業開発やDX推進などに従事した後、株式会社riplaを創業。