Pythonのリバースエンジニアリングは、担当者の退職によって引き継ぎドキュメントが失われた業務スクリプト、PyInstallerでパッケージングされた社内ツールのソース復元、機械学習パイプラインの移行・再現、セキュリティ脆弱性の発見など、多岐にわたる現代的な課題に対応するための重要な技術的手段です。Pythonはスクリプト言語ということで「ソースコードがそのまま読める」と思われがちですが、実際には.pyc(バイトコード)・Cython拡張・PyInstaller製バイナリ・PyArmor難読化など多様な形態があり、適切なアプローチなしには解析が困難です。

本記事は、Pythonのリバースエンジニアリングに関するすべての重要トピック——基本概念・目的・進め方・費用相場・外注方法・法的リスク・ツール選定・よくある質問——を一冊で網羅した完全ガイドです。各トピックの概要をここで把握したうえで、より詳細な情報は各専門記事へのリンクをご参照ください。

▼ 関連記事(子記事)

・Pythonのリバースエンジニアリングの進め方・手順・手法を解説

・Pythonリバースエンジニアリングでおすすめの開発会社6選

・Pythonリバースエンジニアリングの費用相場・見積もりの考え方

・Pythonリバースエンジニアリングの外注・発注方法について

Pythonのリバースエンジニアリングとは

リバースエンジニアリング(Reverse Engineering)とは、既存のシステムやソフトウェアを解析し、その内部構造・設計意図・業務ロジックを復元するプロセスです。Pythonに対して適用する場合は、Python固有の実行形態や言語特性を踏まえた特有のアプローチが必要になります。

Pythonリバースエンジニアリングの定義と他言語との違い

Pythonはスクリプト言語であるため、ソースコード(.pyファイル)があれば直接読めます。この点では、CやC++のようにバイナリにコンパイルされる言語と根本的に異なります。しかし実際の現場では、.pyのまま配布されることは少なく、以下のいずれかの形態になっていることが多いです。.pyc(Pythonバイトコード:ソースコードをコンパイルした中間形式)、PyInstaller・Py2exe・cx_Freezeによる単一実行ファイル(EXE)へのパッケージング、Cythonによる.soや.pydへのネイティブコンパイル、PyArmorなどのツールによる暗号化・難読化、の4パターンが主要な形態です。

C#やJavaの中間言語(IL/バイトコード)と同様に、.pycは逆コンパイル(uncompyle6等)で比較的可読なコードに復元できます。ただし変数名の一部消失・コメントの欠落は避けられません。一方でCython拡張はC言語レベルのバイナリ解析が必要で、逆コンパイルが非常に困難です。スクリプト言語としての特性から、PHP・RubyなどのWeb系スクリプト言語と同様に「難読化解除」「設計意図の解読」が主な論点となる点が、COBOLやC言語のバイナリ解析とは根本的に異なるPythonリバースエンジニアリングの特徴です。

Pythonリバースエンジニアリングが注目される背景

Pythonのリバースエンジニアリングが近年特に注目されている背景には、複数のビジネストレンドがあります。第一に、データサイエンス・機械学習の普及により、個人のデータサイエンティストや研究者が開発したPythonスクリプト・Jupyter Notebookが企業の重要な資産となっているケースが急増していることです。こうした担当者が退職した際に、「引き継ぎドキュメントが皆無のまま業務が止まる」という問題が頻発しています。

第二に、Python製の業務自動化ツール(RPAスクリプト・データ連携スクリプト)がPyInstallerでパッケージングされてブラックボックス化しているケースが多く、保守・改修のためにソース復元が必要になることです。第三に、IoT機器・組み込みシステムにPythonが広く採用されており、ファームウェアのセキュリティ解析ニーズが高まっていることです。Belkin N300ルーターの事例のように、PythonスクリプトでUARTインターフェース経由のファームウェアダンプを自動化する解析手法も確立されており、Pythonはリバースエンジニアリングのツールとしても対象としても重要な位置を占めています。

▶ 詳細はこちら:Pythonのリバースエンジニアリングの進め方・手順を解説

Pythonで実施する目的とメリット

Pythonのリバースエンジニアリングが必要になる目的は多岐にわたります。それぞれの目的に応じて、期待されるメリットと適切なアプローチが異なります。

主要な4つの目的と期待されるメリット

Pythonリバースエンジニアリングの主要な目的は4つに整理できます。第一の目的は「担当者退職後の業務スクリプト引き継ぎ」です。データサイエンティストや自動化スクリプト担当者が退職した際に、引き継ぎドキュメントが皆無のまま重要な業務スクリプトが残されるケースが急増しています。リバースエンジニアリングにより、スクリプトの処理内容・業務ロジック・実行条件を文書化し、新担当者が安全に保守できる状態に整備します。

第二の目的は「PyInstaller製業務バイナリのソース復元」です。社内で使われている業務ツールがPyInstallerで単一EXEにパッケージされていて、開発元からソースコードを入手できない場合に、pyinstxtractorでアンパックして.pycを逆コンパイルすることでソースを復元します。第三の目的は「機械学習・AIシステムの移行と再現」です。訓練済みモデルとパイプラインのコードを解析し、モデルアーキテクチャ・特徴量エンジニアリング手順・評価指標を文書化することで、新しい環境・フレームワークへの移行を可能にします。第四の目的は「セキュリティ脆弱性の発見と対策」で、PythonベースのWebアプリ・API・IoTファームウェアの脆弱性を静的・動的解析で発見し、セキュリティを強化します。

リバースエンジニアリングがもたらすビジネス価値

適切に実施されたPythonリバースエンジニアリングがもたらすビジネス価値は大きく、まず「業務継続リスクの低減」があります。担当者に依存したブラックボックスシステムを文書化することで、属人化リスクを排除し、組織として安全に業務継続できる状態を作ります。次に「新システム開発コストの削減」があります。既存の業務ロジックを正確に把握したうえで新システムを開発することで、仕様の誤認識による手戻りを防ぎ、開発効率を大幅に向上させます。

また「セキュリティリスクの事前排除」も重要なメリットです。本番運用前にセキュリティ観点でのリバースエンジニアリングを実施することで、深刻な脆弱性を事前に発見・対策でき、インシデント発生後の対応コスト(インシデント対応・レピュテーション損失・法的責任)を回避できます。さらに「技術的負債の可視化」として、現行Pythonシステムの技術的負債(不要な処理・重複ロジック・セキュリティリスク)を棚卸しすることで、モダナイゼーションの優先順位と投資対効果を明確にできます。

Pythonのリバースエンジニアリングの進め方

Pythonのリバースエンジニアリングは、体系的な6工程に沿って進めることで、解析の抜け漏れを防ぎ、高品質な成果物を得ることができます。ここでは各工程の概要を紹介します。

対象選定から静的・動的解析まで

工程1は「対象選定・目的明確化」です。解析対象のPythonシステムを特定し、リバースエンジニアリングの目的を書面で明確化します。対象の形態(.py / .pyc / PyInstaller EXE / Cython)を事前に確認しておくことが重要です。工程2は「解析環境・ツール準備」で、対象形態に応じてuncompyle6・pyinstxtractor・Ghidra・IDA Proなど適切なツールを選定し、インターネット非接続の隔離環境を準備します。工程3は「静的解析」で、システムを実行せずにコードの構造を分析します。.pycの逆コンパイル、PyInstaller EXEのアンパック、依存関係の整理を行います。

工程4は「動的解析」で、実際にシステムを実行しながらその振る舞いを観察します。pdbデバッガ・straceによるシステムコール追跡・Wiresharkによるネットワーク解析が主なアプローチです。難読化されたコードでも、実行時のメモリ上の値を観察することで処理内容を把握できます。PyArmorで保護されたコードへの対処も、主に動的解析が有効です。工程5は「抽象化(Design Recovery)」で、実装レベルのコードから設計レベル(クラス図・シーケンス図)、仕様レベル(業務フロー・ユースケース)へと段階的に抽象化します。この工程で業務部門へのヒアリングにより「Why(なぜその実装か)」を補完することが最も重要です。工程6は「成果物化」で、フローチャート・業務仕様書・詳細設計書のいずれかの粒度で成果物をまとめます。

Design Recoveryと成果物化のポイント

Design Recoveryとは、コードから設計・仕様レベルの情報を段階的に復元するプロセスで、リバースエンジニアリングの中核をなす工程です。Pythonシステムでは「コードから読み取れるHow」と「業務部門ヒアリングから補完するWhy」を組み合わせることで、後工程の開発に活用できる品質の仕様書が完成します。

成果物の品質を確保するために特に重要なのは「変数名・関数名の意味のある命名への回復」「コメントによる業務ロジックの背景説明の付記」「例外処理の意図と対象ケースの明記」の3点です。逆コンパイルで得られたコードには変数名がgen_var_1などの汎用名に置換されていることがあり、コンテキストと業務部門ヒアリングの結果から適切な命名に回復する作業が必要です。機械学習パイプラインでは、モデルアーキテクチャ図・特徴量エンジニアリング手順・評価指標の定義も成果物に含める必要があります。

▶ 詳細はこちら:Pythonのリバースエンジニアリングの進め方・手順を解説

Pythonのリバースエンジニアリングの費用相場

Pythonのリバースエンジニアリングの費用は、対象システムの形態・解析深度・成果物の粒度によって大きく変わります。ここでは主要な費用相場を概説します。

規模別の費用目安

ソースコード解析・仕様書復元の費用相場は、LOC(行数)ベースの従量課金が一般的で、基本料金30万円(4,000行まで)、超過分は1行あたり50円が業界の標準的な水準です。実例では、ECサイト商品登録機能(約10ファイル・4,000行)で約30万円、API連携システムの外部I/O項目リスト化で約50万円、WordPressポータルサイトのCMS構造解析で約60万円、在庫予約システム(約30ファイル・セキュリティ確認含む)で約80万円という実績があります。

難読化・バイナリ解析が必要な場合は通常の2〜5倍の費用が発生します。機械学習パイプラインの解析は同規模のビジネスシステムの1.5〜3倍になることが多く、専門知識を持つデータサイエンティストのアサインが必要なためです。特急料金は通常の短納期化で20〜30%増、超特急(休日・深夜対応)で40〜60%増が相場です。モダナイゼーション(システム刷新)全体では、リホストで数千万〜1億円台・3〜6ヶ月、リプラットフォームで1億〜3億円・6〜12ヶ月、リファクタリングで2億〜5億円・12〜18ヶ月、リビルドで5億円以上・18ヶ月以上が目安となります。

費用を左右する主な要因

Pythonリバースエンジニアリングの費用を左右する主な要因は5点あります。第一に「対象の形態(.py / .pyc / PyInstaller / Cython / PyArmor)」で、保護レベルが高いほど解析工数が増加します。第二に「コードの複雑度(ビジネスロジックの複雑さ・機械学習モデルの含有)」で、行数が同じでも複雑な業務ロジックや機械学習コードは解析工数が大幅に増加します。

第三に「成果物の粒度(フローチャート→業務仕様書→詳細設計書)」で、粒度が上がるほど費用が増加しますが、後工程の開発効率が向上します。第四に「業務部門との協業の必要性」で、ヒアリング対応が必要な場合はベンダーの工数に反映されます。第五に「解析期間(標準・特急・超特急)」で、短納期化するほど追加費用が発生します。LOC課金の罠(行数が同じでも複雑度で工数が大きく異なる)を避けるために、発注前にコードサンプルをベンダーに提供して複雑度を評価してもらうことが重要です。

▶ 詳細はこちら:Pythonリバースエンジニアリングの費用相場・見積もりの考え方

外注・発注方法の概要

Pythonのリバースエンジニアリングを外注する際は、適切な準備と発注プロセスを踏むことが成功のカギです。ここでは発注の流れと主要なポイントを概説します。

発注先の種類と特徴

Pythonリバースエンジニアリングを依頼できる発注先は大きく3種類に分類されます。第一は「ITコンサルティング会社(コンサル+開発一気通貫型)」で、業務ロジックの理解とシステム開発の両方を一貫して依頼できる特徴があります。担当者退職後の業務スクリプト引き継ぎ・モダナイゼーション全体を依頼したい場合に適しています。第二は「セキュリティ専門会社」で、動的解析・バイナリ解析・難読化解除の技術力が高く、PyInstaller / Cython / PyArmor対応の実績があります。セキュリティ診断との組み合わせや、難易度の高い形態のPythonシステム解析に最適です。

第三は「SIer(システムインテグレーター)」で、大規模プロジェクトの管理体制と幅広い業界の業務知識があります。モダナイゼーション全体(リホスト〜リビルド)を大規模に実施する場合に向いています。目的・規模・セキュリティ要件に応じてこれらを使い分けることが重要で、セキュリティ専門 vs 業務SIerの使い分けを明確にしたうえで発注先を選定します。

発注前に準備すべきドキュメント

発注前に準備すべき主要なドキュメントは4点です。第一に「対象システム棚卸し表(ファイル一覧・形態・Pythonバージョン・依存ライブラリ)」、第二に「プロジェクト目的書(リバースエンジニアリングの目的・期待する成果物の粒度)」、第三に「業務部門ヒアリング計画(ヒアリング対象者・頻度・対応可能工数)」、第四に「コードサンプル(ベンダーの複雑度評価用)」です。

これらのドキュメントをRFPに添付することで、ベンダーからより精度の高い見積もりを得られます。RFPはNDA締結後に3社以上に送付し、見積もり金額だけでなく提案内容(アプローチ・使用ツール・成果物サンプル・クリーンルーム手法の運用方法)を比較評価します。契約にはNDA・クリーンルーム手法の適用条件・解析過程の記録義務・成果物の著作権帰属・品質保証条件を明記することが不可欠です。

▶ 詳細はこちら:Pythonリバースエンジニアリングの外注・発注方法について

開発会社の選び方

Pythonのリバースエンジニアリングに対応できる会社を選ぶ際は、「Pythonが書ける」というだけでなく、解析固有の専門技術・業務理解力・法的コンプライアンス対応力を総合的に評価することが重要です。

実績と技術力の確認ポイント

技術力の確認では「Python固有の解析形態(PyInstaller / Cython / PyArmor)への対応実績があるか」を具体的に質問することが重要です。「Pythonに対応しています」という回答だけでは不十分で、「PyInstallerのEXEのアンパック・逆コンパイルの実績はありますか」「PyArmorで保護されたコードへのアプローチはどうしますか」と踏み込んで確認します。使用ツール(Ghidra / IDA Pro / uncompyle6 / pyinstxtractor等)の選定理由も聞くことで、技術の深さが分かります。

実績の確認では、「成果物サンプルを見せてもらえるか」を依頼することが有効です。守秘義務がある場合でもフォーマット・構成のサンプルは提示してもらえるケースが多く、成果物の品質水準(変数名の回復・業務ロジックの背景説明・画面遷移図の有無など)を事前に確認できます。機械学習パイプライン解析の場合は、データサイエンス専門のエンジニアがチームにいるかを確認することが必須です。

プロジェクト管理体制とサポートの評価

プロジェクト管理体制の評価では、「業務部門とのコミュニケーション窓口は誰が担当するか」を確認します。コードを解析するエンジニアと業務部門のヒアリングを担当するコンサルタントが分かれている場合、両者の連携体制も確認が必要です。「解析中の不明点をどのように発注側に報告するか」「週次報告の形式はどうか」というプロジェクト管理の具体的なプロセスも確認しておきます。

クリーンルーム手法の運用体制については「解析チームと開発チームを物理的に分離できるか」「法務・仲介担当者を配置してクリーンルームを適切に運用した実績があるか」を確認します。著作権法コンプライアンスの観点でも、「非享受目的の立証資料をどのように作成・管理するか」を質問することで、その会社の法的リスク管理能力が分かります。これら全てを確認したうえで、総合的に最適な会社を選定してください。

▶ 詳細はこちら:Pythonリバースエンジニアリングでおすすめの開発会社6選

法的リスクと対策(著作権法30条の4・クリーンルーム)

Pythonのリバースエンジニアリングに関する法的リスクは、適切な知識と対策により管理できます。平成30年の著作権法改正により法的な位置づけが明確化されましたが、目的・対象・手法によってはリスクが残ります。

著作権法第30条の4と非享受目的の立証

平成30年改正著作権法第30条の4は、「著作物に表現された思想又は感情の享受を目的としない利用」(非享受目的)を許容しています。マルウェア解析・セキュリティ調査・仕様書復元などの目的でのリバースエンジニアリングは、この条項に基づいて原則合法です。一方、競合他社のシステムを解析して同等製品を開発するような目的は、著作権上の「依拠性」と「享受目的」が問われるリスクがあります。

「非享受目的」であることを事後的に立証するためには、解析専用パソコン(本番環境・インターネットから隔離)での実施、解析の各工程でのレポート作成・保管、目的・依頼元・成果物の用途の書面での明確化という3つの記録管理が重要です。EULAにリバースエンジニアリング禁止条項が含まれる場合でも、互換性確保のために不可欠な場合や、禁止条項が独占禁止法の不公正な取引方法に該当する場合は、禁止条項自体が無効となる可能性があります。ただし個別ケースへの適用は法律専門家への確認が必須です。

クリーンルーム手法の実務と法務運用

クリーンルーム手法は、著作権侵害(依拠性)を完全に回避するための確立された手法です。解析チーム(Dirty Room)がシステムを解析して「機能・アルゴリズムの仕様書」を作成し、開発チーム(Clean Room)はその仕様書のみを基に新システムを開発します。元のソースを開発チームが一切見ない、という分離がポイントです。

法務運用では、解析チームと開発チームの間に「法務・仲介担当者」を配置し、仕様書に著作権保護対象の「表現」が混入していないかを検査します。純粋な「機能」「アルゴリズム」のみが開発チームに渡されていることを確認するプロセスが重要です。この手法はフェニックス・テクノロジーズ vs IBM BIOS事件(1980年代)で確立された実績があり、セガ対アッコレード事件での判例も参考になります。Pythonリバースエンジニアリングプロジェクトでも、大規模なモダナイゼーションや互換製品開発を目的とする場合はクリーンルーム手法の採用を強く推奨します。

Python特化の解析ツール紹介

Pythonリバースエンジニアリングには、対象システムの形態によって適切なツールを選択することが解析精度と効率を大きく左右します。主要なツールとその特徴・適切な使用場面を解説します。

Python専用逆コンパイル・アンパックツール

Pythonバイトコード(.pyc)の逆コンパイルには、uncompyle6(Python 2〜3.8対応)とdecompile3(Python 3.9以降対応)が定番です。ただしPythonのマイナーバージョンによってバイトコードのオペコードが変化するため、対象のPythonバージョンに合ったツールバージョンの選定が重要です。バイトコードを低レベルで確認したい場合は、Pythonのdisモジュールで逆アセンブルする方法も有効です。

PyInstaller製EXEのアンパックには、pyinstxtractorが標準的なツールです。pyinstxtractor-ngという改良版も存在し、PyInstaller 4.x以降の新しいアーカイブ形式にも対応しています。アンパックで展開された.pycを上記の逆コンパイルツールで処理することで、元のPythonソースに近いコードを復元できます。このワークフロー(PyInstaller EXE → pyinstxtractor → uncompyle6/decompile3)で多くのPyInstaller製業務ツールのソース復元に成功した実績があります。Cython拡張(.so / .pyd)の解析には、GhidraまたはIDA Proを使用してバイナリレベルで解析を行います。

汎用バイナリ解析・動的解析ツール

バイナリ解析の汎用ツールとして、Ghidra(NSA開発・無料オープンソース)、IDA Pro(業界標準・有償)、Binary Ninjia(APIが使いやすく自動化スクリプトに強い)の3つが主要な選択肢です。専門家約1.5年の実務比較によると、APIの一貫性と使いやすさではBinary Ninja、逆コンパイラの品質(可読性・正確さ)ではIDA Pro / Binary Ninja、チーム協調解析ではGhidra、コストパフォーマンス(無料)ではGhidraが最適という評価があります。

動的解析には、Pythonデバッガ(pdb / pdbpp)、システムコール追跡(strace / ltrace)、ネットワーク通信解析(Wireshark)、メモリ解析(Volatility)を組み合わせて使用します。Belkin N300ルーターのPythonファームウェアダンプ事例(4,096バイト×512回に分割・約2時間で200万バイト全量をテキスト化)のように、Pythonスクリプト自体を解析ツールとして活用するケースも多くあります。Binwalkは組み込みシステムのバイナリ解析・ファイルシステム展開に定番のツールで、Mikrotik mAPルーターのSPIフラッシュから秘密鍵を発見した事例のように、Pythonシステムを含む機器のファームウェア解析で広く使われています。

よくある質問(FAQ)

Pythonのリバースエンジニアリングについてよく寄せられる疑問に対して、実務的な観点から回答します。

よくある疑問とその回答

Q:Pythonのソースコードがあれば、リバースエンジニアリングは不要ですか?

A:ソースコードがあっても、設計意図(Why)のドキュメント化、業務ロジックの背景の整理、新システム開発への転用のための仕様書化は別途必要です。ソースを「読める」ことと「業務仕様書として整理されている」ことは異なります。

Q:PyInstallerで配布されたツールのリバースエンジニアリングは合法ですか?

A:自社が開発元または正当な権利者として依頼する場合、著作権法第30条の4の非享受目的として合法です。第三者のソフトウェアを無許可で解析する場合はEULAや著作権法上のリスクがあるため、法律専門家への相談が必須です。

Q:機械学習モデル(.pkl / .h5)の解析は可能ですか?

A:可能です。モデルファイルの重みパラメータ読み出し・アーキテクチャ再現・特徴量定義の逆算が主なアプローチです。ただし学習データや訓練時のハイパーパラメータ設定の完全な復元は困難な場合もあります。

期間・内製化・難易度に関するよくある質問

Q:解析にはどのくらいの期間がかかりますか?

A:対象の形態と規模によって異なりますが、標準的な.py / .pycシステム(4,000〜10,000行)で4〜8週間が目安です。PyArmor保護や大規模なMLパイプラインを含む場合は3〜6ヶ月以上になることもあります。

Q:Pythonエンジニアがいれば社内でリバースエンジニアリングできますか?

A:純粋な.pyファイルであれば可能なケースがあります。しかしPyInstaller・Cython・PyArmorが絡む場合は専門的なリバースエンジニアリング知識が必要で、社内に専門家がいない場合は外注を推奨します。また、法的リスク管理(クリーンルーム手法・非享受目的の記録)は社内だけで対応するのが難しいケースが多いです。

Q:リバースエンジニアリングとスクラッチ開発、どちらが費用対効果が高いですか?

A:現行システムの機能の70%以上を新システムでも使い続ける場合はリバースエンジニアリング+移行の方が有利です。50%以下しか使わない場合はスクラッチ開発の方が費用対効果が高くなる傾向があります。まず業務部門と「現行機能の要否判定」を行ってから判断することを推奨します。

まとめ

Pythonのリバースエンジニアリングは、スクリプト言語という特性から「簡単」と思われがちですが、実際には.pyc・PyInstaller・Cython・PyArmorなど多様な形態があり、それぞれに専門的なツールとアプローチが必要な技術領域です。担当者退職後の業務スクリプト引き継ぎ、PyInstaller製バイナリのソース復元、機械学習パイプラインの移行・再現、セキュリティ脆弱性の発見など、現代のビジネス現場での需要は急速に高まっています。

成功のカギは、対象形態の正確な把握・体系的な6工程(対象選定・ツール準備・静的解析・動的解析・抽象化・成果物化)の遵守・業務部門との連携による「Why」の補完・法的リスク管理(著作権法第30条の4・クリーンルーム手法)の4点です。外注する場合は、Python固有の解析実績・クリーンルーム運用体制・成果物粒度の3点を発注先選定の基準とし、適切なRFPと契約によってプロジェクトを設計することが重要です。各トピックの詳細は、以下の専門記事でご確認ください。

▼ 関連記事(子記事)

・Pythonのリバースエンジニアリングの進め方・手順・手法を解説

・Pythonリバースエンジニアリングでおすすめの開発会社6選

・Pythonリバースエンジニアリングの費用相場・見積もりの考え方

・Pythonリバースエンジニアリングの外注・発注方法について

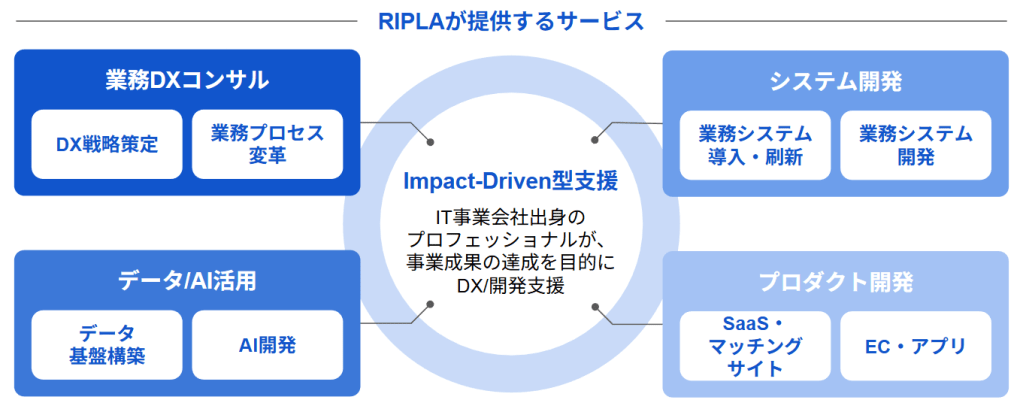

株式会社riplaでは、IT事業会社出身のプロフェッショナルが「Impact-Driven型支援」を通じて、プロダクトやシステムの納品・提供を目的とせず、お客様と同じ目線で、事業成果の達成をゴールとして、高品質なDX/開発支援をいたします。

また「Boxシリーズ」による、受発注管理・在庫管理・配送管理・業務システム・生成AI・SaaS・マッチングサイト・EC・アプリ・LINEミニアプリなどの標準機能の高速開発と、AI駆動開発の独自フレームワーク「GoDD」を活用することで、低コスト・短期間でのスクラッチ開発を実現いたします。

もし、システム開発やプロダクト開発に関するご要望がございましたら、お気軽にお問い合わせください。

・サービス概要資料のURLはこちら >>>

・お問合せページのURLはこちら >>>

・お役立ち資料のURLはこちら >>>

株式会社ripla 代表取締役CEOとして、システムパッケージ活用、システム開発、データ分析、生成AI活用、SaaS開発、アプリ開発、EC構築など、幅広い領域で企業のDX推進と事業成長を支援している。IT事業会社出身のプロフェッショナルが集う株式会社riplaにおいて、「Impact-Driven型支援」を掲げ、単なるシステム納品にとどまらず、クライアントと同じ目線で事業成果の実現に向けた伴走支援を行う。早稲田大学卒業後、ラクスル株式会社、LINEヤフー株式会社にて事業開発やDX推進などに従事した後、株式会社riplaを創業。