C#で開発されたシステムのドキュメントが失われ、「ソースコードはあるのに仕様書がない」「前任者が退職してブラックボックス化してしまった」という状況に直面したIT担当者やプロジェクトマネージャーの方は少なくありません。C#は.NET(ドットネット)プラットフォーム上で動作する言語であり、コンパイル後に中間言語(IL/MSIL)が生成されるという特性上、ILSpyやdotPeekといった逆コンパイルツールを使うことで比較的ソースコードに近い形まで復元できます。しかしその「復元しやすさ」が逆に油断を生み、変数名の消失や業務ロジックの背景(Why)が失われたスパゲッティコードが量産されるリスクも孕んでいます。

本記事では、C#のリバースエンジニアリングを適切に進めるための手順・手法・工程を体系的に解説します。逆コンパイルの技術的な仕組みから、静的解析・動的解析の使い分け、Windows FormsやWPF・ASP.NETといった画面構成を含む場合の注意点、難読化(Obfuscation)への対処法、そして法的リスクの回避まで、実務で必要な知識を網羅しています。外注するか内製で進めるかの判断軸も含めて解説しますので、ぜひ最後までお読みください。

▼全体ガイドの記事

・C#のリバースエンジニアリングの完全ガイド

C#のリバースエンジニアリングとは

リバースエンジニアリングとは、既存のソフトウェアやシステムを解析し、その仕様・設計・ロジックを再構築するプロセスです。C#の場合、.NETランタイム上で動作するという特性から、他のネイティブコンパイル言語とは大きく異なる解析アプローチが必要となります。ここではC#固有の特性と主な用途について説明します。

C#の中間言語(IL/MSIL)という特性と他言語との違い

C#のソースコードはコンパイルすると、CPUが直接実行できるネイティブコードではなく、共通中間言語(IL:Intermediate Language、またはMSIL:Microsoft Intermediate Language)と呼ばれるバイトコードになります。このILは.NETランタイム(CLR)によって実行時にJITコンパイルされます。この仕組みにより、ILSpyやdotPeek、JustDecompileといった逆コンパイルツールを使うと、バイナリから比較的元のC#ソースコードに近い形まで自動復元できます。

C言語やC++などのネイティブコンパイル言語では、ソースコードがCPU命令(アセンブリ)に直接変換されるため、逆アセンブルしてもレジスタ操作レベルの難解なコードが出力されます。それと比較してC#は逆コンパイルの「容易さ」という意味ではJavaに近いといえます。しかし「ソースコードが読める=業務ロジックが分かる」とはならない点が最大の落とし穴です。変数名はコンパイル時に情報として保持されず、クラス名やメソッド名も難読化されている場合は意味のない文字列に置き換えられています。

C#リバースエンジニアリングの主な用途

C#のリバースエンジニアリングが実務で活用される場面は主に3つに分類できます。第一は「レガシーシステムのモダナイゼーション」です。.NET Framework 3.5や4.0で構築された業務システムが保守不能な状態になっており、現行の.NET 8や.NET 9への移行を検討している企業で多く見られます。設計書や要件定義書が失われており、現行の動作仕様をコードから読み解く必要がある場合に実施されます。

第二は「脆弱性診断・セキュリティ監査」です。自社の.NETアプリケーションに対して第三者が解析を試みた場合にどこまで情報が漏洩するかを事前確認したり、社内システムのセキュリティホールを洗い出すために実施されます。第三は「仕様書・ドキュメントの再構築」です。前任者の退職や合併・買収によってシステムの内部仕様が不明になった場合に、コードから仕様書を再生成するために活用されます。

C#のリバースエンジニアリングの6工程

C#のリバースエンジニアリングを成功させるためには、場当たり的にツールを動かすのではなく、体系的な6つの工程に沿って進めることが重要です。各工程の目的と注意点を順番に解説します。

工程1:対象選定・目的の明確化

最初の工程では、「何を目的にリバースエンジニアリングを実施するか」を関係者全員で合意します。目的が曖昧なまま進めると、解析の範囲が際限なく広がり、コストが膨れ上がります。具体的には、「仕様書を再構築する対象モジュールはどこか」「セキュリティ診断の対象となる機能は何か」「モダナイゼーション後のターゲットプラットフォームは.NET 8か」といった事項を文書化します。

この段階で対象となるDLLやEXEファイルのリストアップも行います。C#の場合、ソリューション(.sln)やプロジェクト(.csproj)ファイルが残っていれば依存関係の全体像を把握しやすくなります。ファイルが存在しない場合は、デプロイ済みのバイナリのみから解析を始めることになります。

工程2:解析環境・ツール準備(C#特化ツール)

C#のリバースエンジニアリングで使用される主要ツールは以下のとおりです。ILSpyはオープンソースの.NET逆コンパイラで、無料で利用でき、ILからC#コードへの変換品質が高いことで定評があります。dotPeekはJetBrains製の無料ツールで、デバッグシンボル(PDB)が残っている場合の復元精度が特に優れています。dnSpyは逆コンパイルに加えてデバッグ機能も備えており、実行中のプロセスにアタッチして動的解析も行えます。

解析環境の準備で重要なのは、「本番環境とは隔離された専用の解析マシンを用意する」ことです。これは技術的な必要性だけでなく、後述するクリーンルーム手法や「非享受目的」の立証においても、解析専用環境の分離が法的防衛の根拠となります。解析対象のバイナリを解析機に移送し、インターネット接続を制限した環境で作業を行うことを推奨します。

工程3:静的解析(逆コンパイル・ILの読解)

静的解析は、プログラムを実行せずにバイナリやILコードを読み解く工程です。ILSpyやdotPeekでDLLを開くと、名前空間・クラス・メソッドのツリー構造が表示され、各メソッドの逆コンパイルされたC#コードを閲覧できます。この段階では、クラス間の依存関係、データベースへのアクセスパターン、外部APIとの連携ポイントを中心に調査します。

Windows FormsやWPFのプロジェクトでは、バックエンドのビジネスロジックと並行してUI設計の再現も必要となる点に注意が必要です。.xamlファイルや.Designer.csファイルが失われている場合でも、コンパイル済みバイナリに埋め込まれたリソースからUI定義を部分的に取り出せることがあります。ASP.NETの場合は、コントローラー・アクション・ルーティング設定を静的解析でマッピングし、API仕様の骨格を作成します。

工程4:動的解析(デバッガ・実行トレース)

動的解析は、実際にプログラムを実行しながら内部の動きを追跡する工程です。dnSpyのデバッグ機能や、Visual StudioのAttach to Processを使って実行中のプロセスにブレークポイントを設定し、変数の値の変化やメソッドの呼び出し順序をリアルタイムで確認します。静的解析だけでは分からなかった「条件分岐のどちらのパスが実際に実行されるか」「外部APIとのリクエスト・レスポンスの内容」などを確認できます。

データベースへのアクセスについては、SQLプロファイラーを使ってどのSQLが発行されているかを記録します。特にEntity Frameworkを使用しているシステムでは、LINQ式がどのようなSQLに変換されるかを動的に確認することで、データモデルの全体像を把握しやすくなります。ネットワーク通信が発生するシステムでは、Wiresharkやプロキシツールを組み合わせてAPIの通信仕様を記録します。

工程5:抽象化(Design Recovery:実装→設計→仕様)

静的解析・動的解析で得た情報を、実装レベル(コード)から設計レベル(クラス図・シーケンス図)、さらに仕様レベル(業務フロー・ユースケース)へと段階的に抽象化していく工程が「Design Recovery」です。C#のリバースエンジニアリングにおける最も重要かつ難易度の高い工程といえます。なぜなら、コードを読めても「なぜそのロジックになっているのか」という業務上の理由(Why)は、コードだけからは読み取れないからです。

このWhyを補完するためには、業務部門の担当者へのインタビューが不可欠です。「この分岐はどのビジネスルールを反映しているのか」「このフラグが立つのはどのような状況か」を、業務担当者と一緒に確認しながら仕様書に落とし込んでいきます。コードから読み取れる「How(どう動くか)」と、業務部門が知っている「Why(なぜそうなのか)」を組み合わせることで、はじめて次世代システムに引き継げる「使える仕様書」が完成します。

工程6:成果物化(仕様書・新システム設計書の作成)

最終工程では、解析・抽象化で得た知識を発注側が実際に活用できる成果物にまとめます。成果物の粒度は、その後の活用目的によって3段階に分かれます。フローチャートレベルは処理の流れを視覚化したもので、概要把握や引き継ぎ資料として活用されます。業務仕様書レベルは業務フロー・入出力・データ項目・例外処理を網羅したもので、新システムの要件定義書として使用できます。詳細設計書レベルは画面遷移図・ER図・API仕様書を含む完全なドキュメントセットで、そのまま開発に使用できる粒度です。

成果物に含めるべき「変数名の意味の注釈」「業務部門確認済みの業務ルール注記」「既知の業務例外事項の記録」が揃っていれば、若手エンジニアが保守・引き継ぎできる品質になります。この品質基準を発注前に合意しておくことが、プロジェクトの成否を分ける重要なポイントです。

C#固有の注意点と典型的な失敗パターン

C#のリバースエンジニアリングには、他言語とは異なる固有の落とし穴があります。技術的な難関と、ビジネスロジック抽出における注意点を把握しておくことで、プロジェクトの失敗リスクを大幅に低減できます。

典型的な失敗パターン:復元コードの「質」問題

C#のリバースエンジニアリングで最も多い失敗パターンは、「ILSpyで逆コンパイルできた=仕様が分かった」と判断してしまうことです。逆コンパイルで得られるコードは、構文としては正しいC#であっても、変数名が`v1`、`a`、`num2`のような無意味な名前になっており、クラス名やメソッド名も難読化されていれば`

さらに深刻なのが「業務ロジックの意図の喪失」です。たとえば`if (flag && count > 10) return;`というコードがあっても、このflagが何を意味するのか、countが何の件数なのか、なぜ10という閾値なのかは、コードからは絶対に分かりません。この情報を補完しないまま新システムに移行すると、移行後に「なぜか特定条件でエラーになる」「業務担当者が期待する動作と違う」というバグが多発します。プロジェクト終盤での手戻りは、リバースエンジニアリング工数の数倍のコストになることもあります。

難読化ツール(Dotfuscator・ConfuserEx)への対処法

.NETアセンブリに対して難読化(Obfuscation)が施されている場合、逆コンパイルの品質が大幅に低下します。代表的なC#向け難読化ツールには、Visual Studioに付属するDotfuscator(コミュニティ版・プロフェッショナル版)とオープンソースのConfuserExがあります。これらは名前のリネーム・制御フローの平坦化・文字列の暗号化・偽のコードの挿入といった手法でILを保護します。

難読化されたアセンブリに対しては、単純な逆コンパイルではなく、de4dotという難読化解除ツールを最初に適用する方法が有効です。de4dotは多くの難読化ツールのパターンを認識し、名前の復元や制御フローの正規化を自動的に行います。それでも完全に解除できない場合は、動的解析を中心に進める方針に切り替えます。難読化が施されているかどうかは、ILSpyで開いた際のクラス名・メソッド名の規則性から判断できます。

法的リスクの回避方法

C#のリバースエンジニアリングを実施するうえで、法的リスクの把握と適切な対策は不可欠です。日本の著作権法の改正によって適法に実施できる範囲が広がりましたが、条件を満たさない場合は著作権侵害となるリスクがあります。

クリーンルーム手法の実務的な運用

クリーンルーム手法とは、解析チームと開発チームを完全に分離し、開発チームは「解析チームが作成した仕様書のみ」を基に新システムを開発するアプローチです。1980年代にフェニックス・テクノロジーズがIBM BIOSを合法的に再実装した手法として知られており、現在でも業務システムのリバースエンジニアリングにおいて著作権侵害リスクを回避する有効な方法です。

実務では、解析チーム(Dirty Room)と開発チーム(Clean Room)の間に「法務・仲介担当者」を配置し、仕様書に著作権保護対象となる「表現」が混入していないかを確認させます。純粋な「機能」「アルゴリズム」「業務ロジック」のみを記述した仕様書にすることで、開発チームが作成する新コードの著作権独立性を担保します。セガ対アッコレード事件の判例においても、このような組織的な分離が著作権侵害の否定根拠となっています。

「非享受目的」の記録・立証方法

2018年の著作権法改正(第30条の4)により、著作物の表現を享受することを目的としない情報解析(リバースエンジニアリングを含む)は、原則として著作権侵害に該当しないとされました。この「非享受目的」の条件を満たすためには、目的の記録と解析プロセスの文書化が重要です。具体的には、解析専用のコンピューターを用意して実行することと、解析の目的・対象・手順・結果をレポートとして記録することが求められます。

また、EULAにリバースエンジニアリング禁止条項が含まれていても、互換性(インターオペラビリティ)確保のためにリバースエンジニアリングが不可欠な場合や、禁止条項が独占禁止法上の不公正な取引方法に該当する場合には、当該条項が無効となる可能性があります。法的リスクが高い案件については、IT法務に精通した弁護士への事前相談を強く推奨します。

外注 vs 内製の判断軸

C#のリバースエンジニアリングを外注するか内製で進めるかは、対象システムの規模・機密性・社内リソースによって判断が異なります。両者のメリット・デメリットを正確に理解したうえで意思決定することが重要です。

外注が適しているケース

外注が適しているのは、対象システムの規模が大きく社内に専門エンジニアがいない場合、難読化が施されており解除に高度なツールと経験が必要な場合、クリーンルーム手法の組織的な運用体制を確立したい場合です。また、.NET Framework から .NET 8 へのマイグレーションを同時に進める「モダナイゼーション案件」では、リバースエンジニアリングの知見とモダンアーキテクチャの設計力を両方持つベンダーへの外注が合理的です。

費用の目安として、ソースコード解析による仕様書復元はLOC(行数)従量課金が多く、基本料金30万円(4,000行まで)・超過分は1行あたり50円程度が市場相場です。モダナイゼーション全体では手法によって異なり、リホスト(単純移行)で数千万円〜1億円台・期間3〜6ヶ月、リファクタリングで2億円〜5億円・期間12〜18ヶ月が目安です。

内製が適しているケースと注意点

内製が適しているのは、対象システムが機密性の高い業務ロジックを含んでおり、外部に開示できない場合です。社内のセキュリティ監査や脆弱性診断を目的とする場合も、内製で実施するほうが情報漏洩リスクを最小化できます。ただし内製で進める場合も、ILSpyやdotPeekなどのツールに習熟したエンジニアが必要であり、Design Recovery(抽象化)工程での業務部門との連携体制を確立しなければなりません。

内製・外注を問わず、必ず「成果物の品質基準」を事前に明確化することを推奨します。「逆コンパイルしたコードをそのまま渡す」のか「業務部門確認済みの詳細仕様書を作成する」のかによって、プロジェクトの工数とコストは数倍変わります。特にC#のリバースエンジニアリングは「技術的には容易に始められる」ため、品質基準を曖昧にしたまま着手して後から手戻りが生じるケースが後を絶ちません。

まとめ

C#のリバースエンジニアリングは、.NETの中間言語(IL/MSIL)という特性から、他のネイティブコンパイル言語に比べて逆コンパイルの品質が高く、比較的ソースに近いコードを復元できます。しかしその「技術的な容易さ」に油断すると、変数名の消失・業務ロジックのWhyの喪失・スパゲッティコード化というリスクが現実になります。

成功のカギは、6つの工程(目的明確化→ツール準備→静的解析→動的解析→Design Recovery→成果物化)を体系的に進めること、そして業務部門との連携によりWhyを補完した「使える仕様書」を成果物とすることです。Dotfuscatorやf ConfuserExによる難読化が施されている場合はde4dotを活用し、法的リスク回避のためにはクリーンルーム手法と「非享受目的」の記録が欠かせません。外注・内製の判断は機密性と社内リソースを軸に行い、成果物品質基準を必ず事前に合意してください。C#システムのリバースエンジニアリングをご検討の際は、本記事の6工程を参考に計画を立案することをお勧めします。

▼全体ガイドの記事

・C#のリバースエンジニアリングの完全ガイド

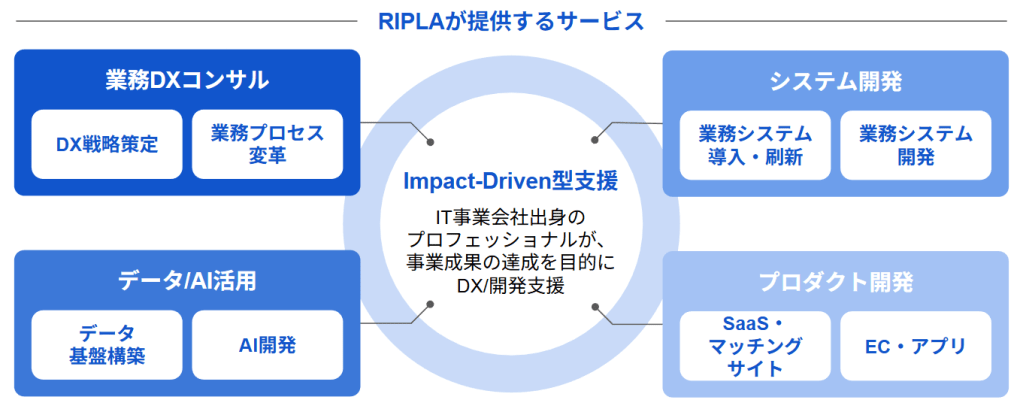

株式会社riplaでは、IT事業会社出身のプロフェッショナルが「Impact-Driven型支援」を通じて、プロダクトやシステムの納品・提供を目的とせず、お客様と同じ目線で、事業成果の達成をゴールとして、高品質なDX/開発支援をいたします。

また「Boxシリーズ」による、受発注管理・在庫管理・配送管理・業務システム・生成AI・SaaS・マッチングサイト・EC・アプリ・LINEミニアプリなどの標準機能の高速開発と、AI駆動開発の独自フレームワーク「GoDD」を活用することで、低コスト・短期間でのスクラッチ開発を実現いたします。

もし、システム開発やプロダクト開発に関するご要望がございましたら、お気軽にお問い合わせください。

・サービス概要資料のURLはこちら >>>

・お問合せページのURLはこちら >>>

・お役立ち資料のURLはこちら >>>

株式会社ripla 代表取締役CEOとして、システムパッケージ活用、システム開発、データ分析、生成AI活用、SaaS開発、アプリ開発、EC構築など、幅広い領域で企業のDX推進と事業成長を支援している。IT事業会社出身のプロフェッショナルが集う株式会社riplaにおいて、「Impact-Driven型支援」を掲げ、単なるシステム納品にとどまらず、クライアントと同じ目線で事業成果の実現に向けた伴走支援を行う。早稲田大学卒業後、ラクスル株式会社、LINEヤフー株式会社にて事業開発やDX推進などに従事した後、株式会社riplaを創業。