Androidのリバースエンジニアリングは、セキュリティ診断・業務システムの仕様復元・モダナイゼーション・カスタムROM解析など、企業の多様なニーズに応える技術領域です。一方でAPK(Androidアプリケーションパッケージ)という独特の形式・ProGuardによる標準的な難読化・法的リスク管理・外注時の発注ノウハウなど、押さえるべきポイントが広範囲にわたるため、どこから手をつけるべきか分からないという方も多くいます。

この記事はAndroidのリバースエンジニアリングに関するすべての疑問を一つの記事で概観できる完全ガイドです。基本概念から進め方・費用・外注方法・開発会社の選び方・法的リスク・ツール選定まで体系的に解説し、必要に応じて詳細記事へ誘導する構成になっています。はじめてリバースエンジニアリングを検討する方から、外注先の選定を急いでいる方まで、この一記事を起点に必要な情報へアクセスできます。

▼ 関連記事(子記事)

・Androidのリバースエンジニアリングの進め方・手順・工程

・Androidのリバースエンジニアリングでおすすめの開発会社6選

・Androidのリバースエンジニアリングの費用・見積相場

・Androidのリバースエンジニアリングの発注・外注方法

AndroidのリバースエンジニアリングとはAndroid固有の特性と概要

リバースエンジニアリングとは、完成したソフトウェアやシステムを逆方向に解析し、その内部構造・ロジック・仕様を明らかにする技術的なアプローチです。Androidのリバースエンジニアリングでは、APK(Android Package)という形式で配布されたアプリを解析対象とします。Androidはその他のプラットフォームと異なるいくつかの重要な特性を持っており、これがAndroid解析の独自性を生み出しています。

APKとDalvik/ART:他プラットフォームとの根本的な違い

Androidアプリが格納するDEXファイルは、DalvikおよびART(Android Runtime)という仮想マシン上で動作するバイトコードです。このバイトコードはSmaliと呼ばれる中間アセンブリ言語に変換でき、さらにAPToolやjadx・Procyonといったツールを使えばほぼ元のJavaコードに近い形で復元できます。iOSのネイティブバイナリ(ARM機械語)の解析が専用ツールと高い専門性を要求するのとは対照的に、Androidはオープンな開発環境とツールの豊富さによって、Androidアプリ開発経験のあるエンジニアであれば基本的な解析を内製で実施できる場合があります。

ただし、Androidアプリ開発では標準的にProGuardと呼ばれる難読化ツールがリリースビルドに適用されます。ProGuardはクラス名・メソッド名・変数名を意味不明な単文字や記号列に置き換えるため、逆コンパイルで復元したJavaコードの可読性が著しく低下します。さらに商用の強力な難読化ツール(DexGuard等)が使われている場合は解析難度が跳ね上がります。このProGuardによる難読化への対処が、Android解析における最大のチャレンジと言えます。

Androidリバースエンジニアリングの主な用途と目的

Androidのリバースエンジニアリングが必要とされる主な用途は大きく4つに分類されます。第1が「自社Androidアプリのセキュリティ診断」で、APK静的解析によるハードコードされた認証情報の発見・通信の暗号化確認・動的解析による実行時の脆弱性検出が目的です。第2が「仕様書が失われた社内Androidアプリの設計復元」で、担当者退職やドキュメントの消失によってブラックボックス化した業務システムを解析して設計書を再構築します。

第3がAndroidに特有の「AOSPカスタムROM・組み込みAndroid機器の解析」で、産業用端末・医療機器・POSシステムなどの組み込みAndroidデバイスの動作仕様把握やセキュリティ確認に使われます。第4が「モダナイゼーションの前段となる現状把握」で、古いAndroidアプリを最新技術スタックに刷新する際の設計根拠として活用します。また、Binwalkを使ったSPIフラッシュからの秘密鍵発見事例のように、Android/Linux系組み込み機器のファームウェア解析でも類似した手法が有効に機能します。

▶ 詳細はこちら:Androidのリバースエンジニアリングの進め方・手順・工程

Androidでリバースエンジニアリングを実施する目的とメリット

Androidのリバースエンジニアリングを実施することで得られるメリットは、他のプラットフォームとは異なるAndroid固有の価値を含みます。ここでは代表的なメリットを整理します。

セキュリティ強化と脆弱性の早期発見

Androidアプリのリバースエンジニアリングによるセキュリティ診断は、外部の悪意ある攻撃者が実際に行う解析と同じ視点で自社アプリの脆弱性を発見できるという大きなメリットがあります。APKに含まれるハードコードされたAPIキー・データベース接続情報・秘密鍵が発見できた事例は非常に多く、これらは悪意ある者に発見される前に自分たちで発見して対処することが重要です。Play StoreポリシーがAndroidアプリの「自社アプリのセキュリティ診断」を明示的に認めている合法的な範囲内で実施できることも、定期診断を推奨する根拠となります。

特にAndroidはiOSと比較してオープンな開発環境ゆえにアプリ解析ツールが誰でも入手できる状況にあるため、攻撃者から見た場合の解析ハードルも相対的に低くなります。自社アプリが悪意ある解析に耐えられるかどうかを「攻撃者と同じツール・手法」で検証できることがセキュリティ診断としての最大の価値です。

仕様書復元によるシステム刷新コストの削減

担当者退職やドキュメント消失でブラックボックス化した社内Androidアプリを刷新する際、ゼロから要件定義を行うよりもリバースエンジニアリングで現行ロジックを把握してから刷新に取り組む方が、手戻りリスクを大幅に削減できます。「現行システムが何をしているか」を正確に把握した上でモダナイゼーションを計画できるため、設計段階での見落としや移行後のバグ多発を防ぐことができます。在庫予約システムの仕様書復元費用が約80万円であれば、その後の刷新プロジェクト(数千万〜数億円規模)での手戻り削減効果として十分に元が取れる投資です。

また、AOSPを活用したカスタムROM機器の特殊なニーズとして、Androidのオープンソース性を活かして機器固有の動作仕様を把握し、機器のセキュリティ強化やソフトウェア更新を自社でコントロールできるようになることも重要なメリットとして挙げられます。

Androidのリバースエンジニアリングの進め方

Androidのリバースエンジニアリングは6つの工程に沿って体系的に進めることで、品質と効率を両立させることができます。ここでは各工程の概要を紹介します。詳細な手順については下記の専門記事をご参照ください。

6工程の概要:目的明確化からDesign Recoveryまで

第1工程は「対象選定と目的の明確化」です。セキュリティ診断・仕様書復元・モダナイゼーション前段などの目的を明確化し、法的根拠も文書化します。第2工程は「解析環境とツールの準備」で、APKTool・jadx・Frida・Burp Suiteなど目的に合ったツールセットを隔離された環境に構築します。第3工程の「静的解析」ではAPKを逆コンパイルし、AndroidManifest.xmlの確認・ハードコードされた認証情報の検索・ProGuardによる難読化の評価を行います。

第4工程の「動的解析」ではFridaによるメソッドフックとBurp SuiteによるHTTPS通信の傍受を組み合わせ、実行時の挙動を観察します。ProGuardで難読化されたコードでも動的解析で実際の動作を確認できることがAndroid解析の特徴です。第5工程の「Design Recovery」では静的・動的解析で得た情報を統合し、クラス図・シーケンス図・画面遷移図として抽象化します。第6工程の「成果物化」では仕様書・設計書・診断レポートとして文書化します。この工程で特に重視すべきは、ProGuardで意味不明になった変数名・クラス名のリネーミングと業務ロジックのWhyの記録です。

内製対応と外注の判断ポイント:Androidならではの基準

Androidはオープンで開発者向けツールが豊富なため、社内エンジニアで対応できる場合の判断基準が他プラットフォームと異なります。自社開発Androidアプリの定期的なセキュリティ自己診断・AOSPカスタムROM機器の自社管理を目的とする場合は、Androidアプリ開発経験のある社内エンジニアが内製対応できる可能性が高くなります。一方、商用難読化ツールが施された高難度アプリの解析・第三者機関による客観的な診断レポートが必要な場合・大規模な業務システムの詳細仕様書復元が必要な場合は外注が適切です。

▶ 詳細はこちら:Androidのリバースエンジニアリングの進め方・手順・工程

開発会社の選び方:Androidリバースエンジニアリングに強い会社の見極め方

Androidのリバースエンジニアリングを外注する際の会社選定では、技術力・法的リスク管理体制・成果物品質の三点を重点的に評価することが成功への鍵です。

実績と技術力の確認ポイント

技術力の確認には、Android・APK解析の具体的な実績件数と難読化レベル別の対応経験を提案書に明示するよう求めることが有効です。使用するツール(APKTool・jadx・Frida・GhidraなどのAndroid専用ツールを使いこなせるか)とOWASP Mobile Security Testing Guideへの準拠状況も技術水準の目安になります。セキュリティ専門企業と業務システムSIerでは得意領域が異なるため、解析目的がセキュリティ診断であればセキュリティ専門企業を、仕様書復元・モダナイゼーションであれば業務システムSIerを優先的に選定することが重要です。

また「保守性の高い成果物を作れるか」も重要な評価基準です。ProGuardで難読化されたコードのリネーミング・業務ロジックのWhyの記録・若手エンジニアが読んで保守できる品質の仕様書を提供できるかについて、過去のサンプル成果物の提示を求めることが最も確実な確認方法です。

クリーンルーム体制とプロジェクト管理の評価

クリーンルーム手法(解析チームと開発チームを分離し、法務担当者が仲介する体制)を自社プロセスとして確立しているかどうかは、法的リスク管理の観点から最も重要な確認事項です。この体制がないベンダーでは、解析成果物に著作権保護対象の「表現」が混入するリスクを管理できません。また、週次進捗報告・中間成果物レビュー・スコープ変更時の費用明確化など透明性の高いプロジェクト管理を約束できるかも、長期プロジェクトの成功を左右します。

▶ 詳細はこちら:Androidのリバースエンジニアリングでおすすめの開発会社6選

Androidリバースエンジニアリングの費用相場

Androidリバースエンジニアリングの費用は目的・APKの難読化レベル・成果物の粒度によって大きく幅があります。ここでは代表的な費用レンジを紹介します。

目的別・規模別の費用目安

Androidアプリのセキュリティ診断では、自動ツール診断で10〜30万円、手動診断(標準)で50〜150万円、AndroidとiOSの両OS対応の高精度診断で50〜250万円が業界相場です。仕様書復元を目的としたAPK解析では、基本料金として4,000行まで30万円・超過分1行あたり50円というLOC課金が一般的で、在庫予約システム(約30ファイル)の仕様書復元であれば約80万円が目安となります。

モダナイゼーション全体ではリホスト(単純移行)で数千万〜1億円台・期間3〜6ヶ月、リプラットフォームで1〜3億円・期間6〜12ヶ月、リファクタリングで2〜5億円・期間12〜18ヶ月、リビルドで5億円以上・期間18ヶ月以上が目安です。特急対応(短納期化)は通常費用の20〜60%増となります。

費用を左右する主な要因:難読化・NDK・成果物粒度

Androidに特有のコスト増加要因として、ProGuard標準適用では基本費用の10〜20%増、DexGuard等の商用難読化ツール使用では30〜50%増、独自難読化スキームでは50〜100%増となる傾向があります。NDK(C/C++ネイティブコード)を多用するアプリではGhidraやIDA Proを用いたバイナリ解析が追加で必要となり、費用と工数が増加します。

成果物の粒度によっても費用は大きく変わります。フローチャートレベルで30〜60万円・業務仕様書レベルで60〜150万円・詳細設計書(新システム開発対応)レベルで150万円以上が目安です。LOC課金の場合、AndroidのSmaliコード行数はJavaコード行数より多くなる傾向があるため、計測基準の確認が重要です。

▶ 詳細はこちら:Androidのリバースエンジニアリングの費用・見積相場

発注・外注の進め方と注意点

Androidのリバースエンジニアリングを外注で成功させるためには、発注前の準備・RFP作成・契約・プロジェクト推進の各フェーズで適切な対応が必要です。

発注前に準備すべきドキュメントと体制

発注前の主要な準備として、対象APKの棚卸(難読化レベル・NDK使用有無の把握)・解析目的と成果物要件の文書化・業務部門の窓口担当者の任命・法的リスクの事前整理(著作権法第30条の4への適合確認・EULA確認・Play Storeポリシーとの整合性)・予算上限と納期制約の設定の5点が必須です。特に「成果物要件」では、ProGuard難読化後の変数名リネーミングの要否・業務ロジックのWhyを含めたドキュメント化の要否を明示することが、後の品質トラブルを防ぐ最重要ポイントです。

RFPにはAndroid固有の項目として、APKのサイズ・DEXファイル数・難読化ツールの種類・NDKコードの有無・解析対象の機能スコープを明記します。複数社に同一条件でRFPを配布し提案書を比較することが、適正な費用と技術力を確認するための最善策です。

よくある失敗パターンと発注時の対策

Androidリバースエンジニアリングの外注で頻発するトラブルは主に3種類あります。第1がLOC見積もりの齟齬による費用オーバーで、難読化調整係数の明示と費用上限の契約明記で対策できます。第2が成果物の保守性不足で、変数名リネーミング・Whyのドキュメント化・中間レビューのプロセスを契約書に盛り込むことで防止できます。第3がスコープクリープで、インスコープ・アウトオブスコープリストの両方を契約書に明記し変更管理プロセスを事前定義することで管理できます。

▶ 詳細はこちら:Androidのリバースエンジニアリングの発注・外注方法

法的リスクと対策:著作権法・クリーンルーム・Play Storeポリシー

Androidのリバースエンジニアリングには法的リスクが伴います。適切な対策を講じることで合法的に、かつ有益にリバースエンジニアリングを実施できますが、リスクを無視した実施は著作権侵害・不正競争防止法違反・Play Storeポリシー違反といった複数の法令に同時に抵触するリスクがあります。

著作権法第30条の4と「非享受目的」の立証

平成30年の著作権法改正(第30条の4)により、マルウェア解析・セキュリティ調査・仕様書復元・機械学習のデータ収集などの「非享受目的」でのリバースエンジニアリングが原則合法化されました。この法改正は日本のセキュリティ研究とシステム刷新の実務に大きなプラスをもたらしています。

法的リスクを管理するための実践的な対策として、解析目的を文書化しておくこと、解析専用の隔離環境(専用PC・仮想マシン)を用意すること、解析過程をレポートや作業ログとして記録することの三点が重要です。これらによって「非享受目的であった」ことを事後的に立証できる根拠を準備することが、将来的な法的紛争への最善の備えとなります。EULAに「リバースエンジニアリング禁止」が含まれている場合でも、互換性確保が不可欠なケースでは独占禁止法上の「拘束条件付取引」として無効となる可能性がありますが、この判断は専門の法律家に相談することが必要です。

クリーンルーム手法の実装とPlay Storeポリシーの遵守

クリーンルーム手法は、解析チーム(Dirty Room)と開発チーム(Clean Room)を完全に分離し、法務・仲介担当者を配置することで著作権侵害の依拠性を回避するアプローチです。1980年代のフェニックス・テクノロジーズ対IBM BIOS訴訟で確立されたこの手法は、競合他社のAndroidアプリと機能互換を持つ製品を著作権侵害なく開発する場合の標準的な法的防衛手段です。外注ベンダーがこの体制を自社プロセスとして運用しているかどうかの確認が、外注先選定で最も重要なポイントの一つです。

Play StoreポリシーはAndroidアプリの「他のアプリの解析・改変」を制限していますが、「自社アプリのセキュリティ診断」は合法的な範囲として認められています。他社アプリを解析対象とする場合は法的根拠の整理を法務担当者と丁寧に行い、必要に応じて外部弁護士への相談を実施することを推奨します。

Android特化の解析ツール紹介

AndroidリバースエンジニアリングではiOSや他のプラットフォームと比較して豊富なオープンソースツールが利用できます。目的に応じたツールを組み合わせることで、解析の精度と効率を最大化できます。

静的解析ツール:APKTool・jadx・Ghidra

APKToolはAPKの展開と再パッケージの基本ツールで、AndroidManifest.xmlとSmaliコードとリソースファイルを取り出せます。jadxはSmaliをJavaコードに逆コンパイルする最も普及したツールで、GUIでの視覚的なコード閲覧が可能です。Procyonも逆コンパイラとして高精度な復元が可能で、jadxが苦手なコードに対して使い分けることがあります。

Ghidraは米国NSAが開発したオープンソースの逆アセンブラ・逆コンパイラで、AndroidのNDKコード(.soファイルのC/C++ライブラリ)の解析に特に有効です。IDA Proと比較して無償利用でき、チームプロジェクト機能でチーム複数名での協調解析が可能なことが強みです。IDA Proは業界標準の商用ツールで、逆コンパイラ品質と各種アーキテクチャへの対応幅ではトップクラスですが、費用が高い(マルチアーキテクチャ版では最高価格帯)のが特徴です。ツール選定の判断基準として、コスパ重視であればGhidra、逆コンパイル品質重視であればIDA ProまたはBinary Ninja、チーム協調解析ではGhidraが最適という傾向があります。

動的解析ツール:Frida・Burp Suite・MobSF

Fridaは動的計装(Dynamic Instrumentation)フレームワークとして、実行中のAndroidアプリのメソッドにフックを仕掛けて引数・戻り値・内部状態をリアルタイムで取得できます。ProGuardで難読化されたコードでも実行時には実際のクラス名が復元されているため、Fridaを使ったフックと静的解析を組み合わせることで難読化を迂回した解析が可能になります。Burp SuiteはHTTPS通信を復号・傍受するプロキシツールで、AndroidアプリのAPIの通信仕様・認証フロー・データ構造の把握に標準的に使われます。

MobSF(Mobile Security Framework)はAndroid(とiOS)のAPKを自動的に静的・動的解析してセキュリティレポートを生成するオープンソースツールです。自動ツール診断のベースラインとして活用することで、手動解析が必要な箇所を効率的に絞り込むことができます。内製でのセキュリティ自己診断を検討している場合は、まずMobSFから試みることが費用対効果の高い第一歩です。

よくある質問(FAQ)

Androidのリバースエンジニアリングについてよく寄せられる質問とその回答をまとめました。

Q:自社Androidアプリのリバースエンジニアリングは法的に問題ないですか?

自社が著作権を持つAndroidアプリのリバースエンジニアリングは、セキュリティ診断・仕様書復元・モダナイゼーション前段などの「非享受目的」であれば著作権法第30条の4により原則合法です。解析目的を文書化し、専用の解析環境を準備し、過程を記録しておくことで「非享受目的」の立証準備が整います。ただし、アプリ開発を外注した場合は元請けベンダーが著作権を持っている場合があるため、契約書での著作権の帰属を確認した上で実施してください。

Q:ProGuardで難読化されたAndroidアプリは解析できますか?

ProGuardによる基本的な難読化はjadxの最新版でほぼ解除できます。ただしクラス名・変数名は意味不明なままなので、意味のある名称へのリネーミング作業が追加で必要です。DexGuard等の商用難読化ツールが使われている場合は解析難度が上がりますが、Fridaを用いた動的解析と組み合わせることで難読化を迂回して挙動を把握することができます。完全に解析不可能なAndroidアプリは実質的にほとんど存在しませんが、解析工数と費用が増大することは見込んでおく必要があります。

Q:AndroidとiOSの解析では、どちらが難しいですか?

一般的にAndroidはiOSより解析ハードルが低い傾向があります。APKというバイトコード形式はネイティブバイナリのiOSより逆コンパイルが容易であり、オープンソースの解析ツール(APKTool・jadx・Frida等)が豊富に利用可能だからです。ただし、難読化やネイティブコード(NDK)を多用するAndroidアプリは解析難度が上がります。iOSはSwiftのバイナリ解析にはIDA ProやGhidraが必要で、Apple側の制限も多く、全体として解析ハードルはiOSの方が高いと評価されています。コストでも両OS対応は片OS対応の約2倍となることが多い理由の一つです。

まとめ

Androidのリバースエンジニアリングは、APKというDalvik/ARTバイトコード形式とProGuardによる標準的な難読化という独自の特性を持ちながらも、openな開発環境ゆえのツールの豊富さによって、他のプラットフォームと比較して内製対応の可能性が高い技術領域です。目的は自社アプリのセキュリティ診断・仕様書復元・モダナイゼーション前段・カスタムROM解析など多岐にわたります。

外注する場合は、APK棚卸・目的・成果物要件・法的リスク整理の事前準備→RFP作成→NDA・クリーンルーム手法を含む契約→三者(業務部門・IT部門・ベンダー)の役割分担でのプロジェクト推進というステップを丁寧に踏むことが成功の鍵です。費用はセキュリティ診断で10〜250万円・仕様書復元で30万円〜の LOC課金・詳細設計書で150万円以上が目安です。詳細については各子記事をご参照ください。

▼ 関連記事(子記事)

・Androidのリバースエンジニアリングの進め方・手順・工程

・Androidのリバースエンジニアリングでおすすめの開発会社6選

・Androidのリバースエンジニアリングの費用・見積相場

・Androidのリバースエンジニアリングの発注・外注方法

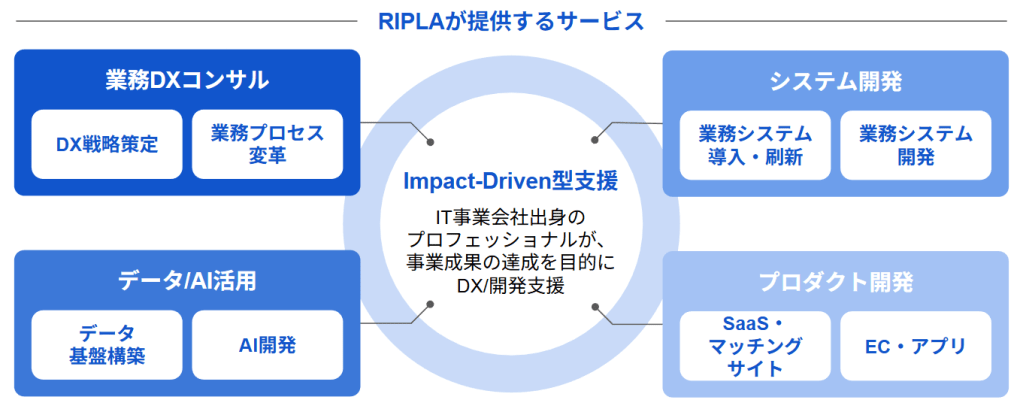

株式会社riplaでは、IT事業会社出身のプロフェッショナルが「Impact-Driven型支援」を通じて、プロダクトやシステムの納品・提供を目的とせず、お客様と同じ目線で、事業成果の達成をゴールとして、高品質なDX/開発支援をいたします。

また「Boxシリーズ」による、受発注管理・在庫管理・配送管理・業務システム・生成AI・SaaS・マッチングサイト・EC・アプリ・LINEミニアプリなどの標準機能の高速開発と、AI駆動開発の独自フレームワーク「GoDD」を活用することで、低コスト・短期間でのスクラッチ開発を実現いたします。

もし、システム開発やプロダクト開発に関するご要望がございましたら、お気軽にお問い合わせください。

・サービス概要資料のURLはこちら >>>

・お問合せページのURLはこちら >>>

・お役立ち資料のURLはこちら >>>

株式会社ripla 代表取締役CEOとして、システムパッケージ活用、システム開発、データ分析、生成AI活用、SaaS開発、アプリ開発、EC構築など、幅広い領域で企業のDX推進と事業成長を支援している。IT事業会社出身のプロフェッショナルが集う株式会社riplaにおいて、「Impact-Driven型支援」を掲げ、単なるシステム納品にとどまらず、クライアントと同じ目線で事業成果の実現に向けた伴走支援を行う。早稲田大学卒業後、ラクスル株式会社、LINEヤフー株式会社にて事業開発やDX推進などに従事した後、株式会社riplaを創業。